В крупной компании с устаревшей веб-платформой и множеством legacy-интеграций возникла задача: обеспечить актуальные стандарты безопасности и высокую операционную устойчивость для сокращения времени вывода новых функций (time-to-market) без риска регрессий и простоев.

Существующая архитектура представлена негибким монолитом с частично документированным кодом, многочисленными синхронными интеграциями через REST API и отсутствием полноценного мониторинга безопасности и аномалий.

Ограничения проекта

- Legacy-код и архитектура: много устаревших компонентов, отсутствие модульности;

- Наследуемые интеграции через сторонние системные API без возможности мгновенного переписывания;

- Ограниченные ресурсы на полную миграцию — требуется реализовать улучшения с минимумом изменений;

- Высокие требования к безопасности: соответствие внутренним политикам и внешним стандартам;

- Минимизация рисков в релизах — приемлемая скорость вывода, но без деградации UX и стабильности.

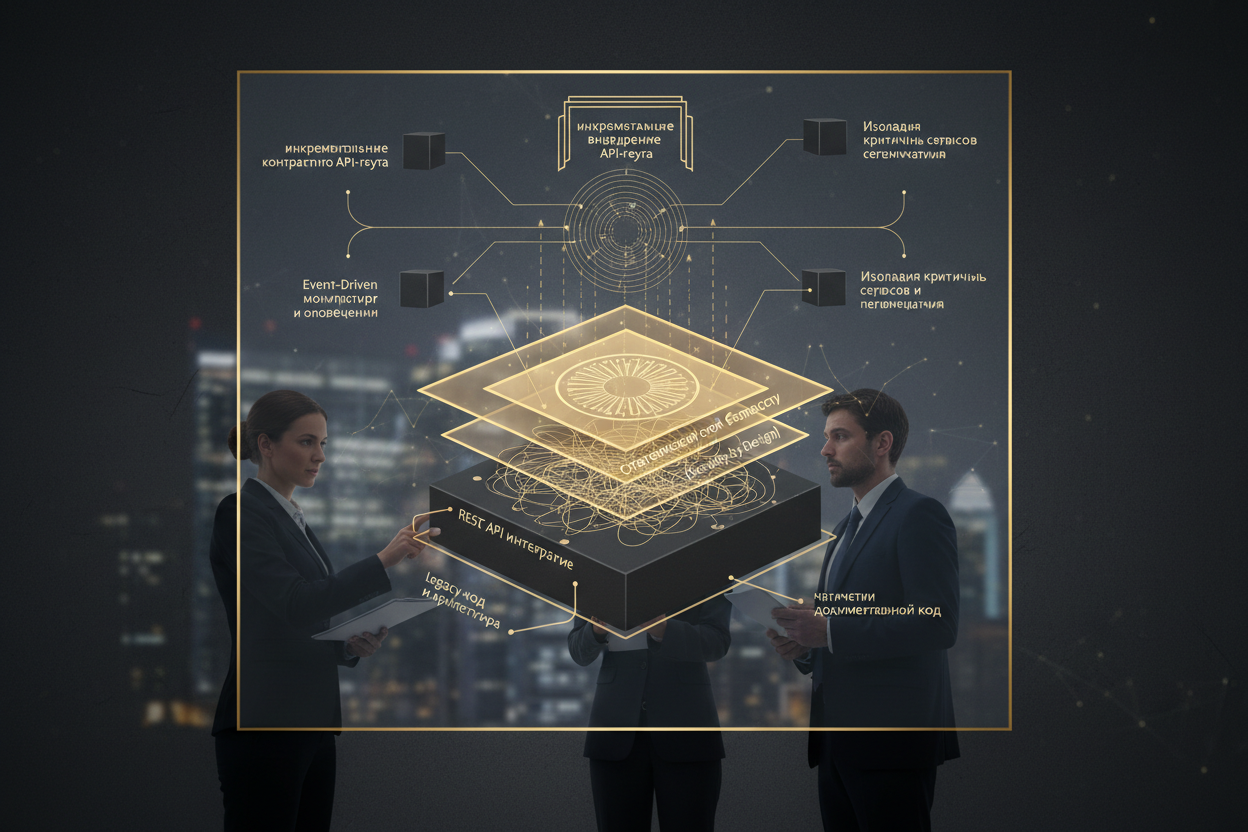

Архитектурное решение: стратегия безопасности и устойчивости для legacy-среды

Предложена архитектура, ориентированная на следующие принципы и паттерны:

- Стратегический слой безопасности (Security-by-Design) — выделенная прослойка проверки и контроля входящих запросов на API, внедрение WAF и фильтрация аномалий на уровне платформы, не затрагивая legacy-логику;

- Event-Driven мониторинг и оповещение — для операционной устойчивости, отслеживание аномалий и латентных ошибок через событийную шину с интеграцией в систему оповещений DevOps и Security Teams;

- Изоляция критичных сервисов и логическая сегментация — для локализации возможных проблем и снижения blast radius;

- Инкрементальное внедрение контрактного API-гейта — для безопасной модернизации legacy-интеграций с возможностью rollback без влияния на пользовательский опыт;

- Автоматизация рутины через бот-операции — снижение ручной ошибки, оперативное реагирование на инциденты на операционном уровне.

Шаги реализации поэтапно

| Этап | Действия и инструменты | Критерии успешного завершения |

|---|---|---|

| 1. Диагностика и аудит legacy-кода |

|

Полный список legacy-компонентов с рисками и зонами влияния готов |

| 2. Проектирование Security filter layer |

|

Работающий фильтр, протоколы доступа и мониторинг активности задокументированы |

| 3. Внедрение Event-Driven прослойки мониторинга |

|

Построена система обнаружения сбоев и инцидентов с SLA-реакцией |

| 4. Изоляция сервисов и roll-out новой архитектуры |

|

Новые сервисы работают стабильно, legacy взаимодействует через контролируемые интерфейсы |

| 5. Автоматизация поддержки через ботов |

|

Демонстратор снижения времени реакции на инциденты и ошибок человека |

Распространённые ошибки и анти-паттерны

- Попытка глобального рефакторинга сразу — приводит к срыву сроков и росту рисков;

- Отсутствие контроля потоков данных — legacy интеграции без прозрачных контрактов создают зону необнаруженных уязвимостей;

- Нехватка телеметрии и аномалий-слежения — проблемы выявляются лишь после кризиса;

- Игнорирование автоматизации рутинных действий — перегрузка команды операций и постоянные человеческие ошибки;

- Прыжки в security patches без согласования с командой тестирования — ломают производительность и UX.

Итог и чеклист проверки результата

Для контроля реализации стратегической архитектуры примените этот чеклист:

- Все критичные legacy-интеграции имеют контракты и мониторинг;

- Внедрен и функционирует Security filter layer с актуальными правилами;

- Действует event-driven мониторинг с оповещениями и SLA-реакцией;

- Сервисы логически изолированы, rollback процедуры отработаны в CI/CD;

- Автоматизированы рутинные операции по triage и инцидентам через ботов;

- Команда обучена работать с обновленной архитектурой и security-процессами;

- Отсутствуют критические инциденты в релизах после внедрения (Change Failure Rate снижен).

Данная практика позволяет уменьшить риски, ускорить time-to-market и повысить доверие пользователей за счет целостной, выверенной и проверенной архитектуры безопасности и операционной устойчивости для корпоративных сайтов и веб-приложений с наследуемыми системами и кодом.

Рекомендация

Для комплексной поддержки перехода и стабильного релиза платформы рекомендуем рассмотреть комплексную услугу по архитектурному консалтингу и автоматизации процессов /services/.