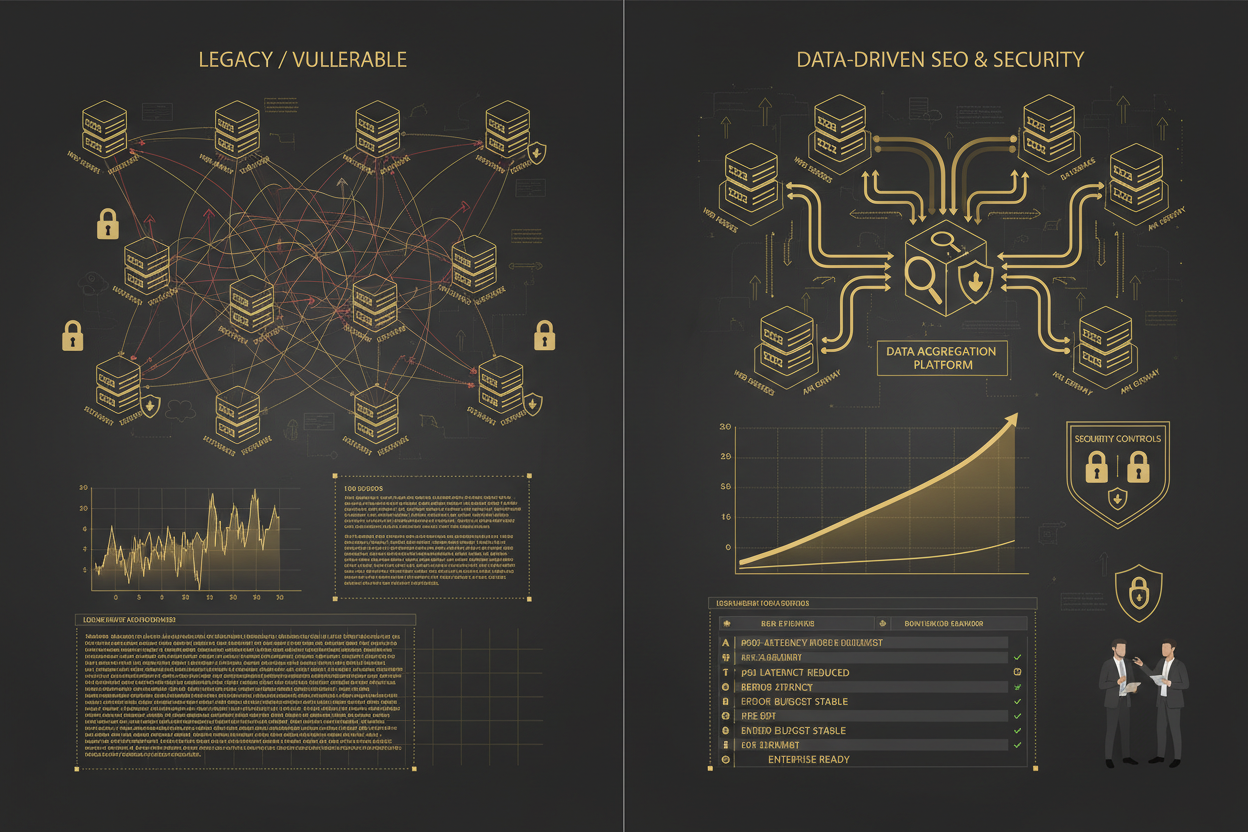

SEO-продвижение и безопасность – краеугольные камни удержания конкурентоспособности B2B SaaS. Рост органического трафика напрямую влияет на стоимость привлечения клиентов (CAC) и lifetime value (LTV). Одновременно с этим, усиление security-контролей необходимо для соответствия enterprise требованиям и прохождения аудитов.

В этой статье мы рассмотрим подход к созданию SEO-архитектуры, управляемой данными (Data-Driven Decision Architecture), ориентированной на высокую производительность, отказоустойчивость и безопасность. Мы сфокусируемся на конкретных шагах и инструментах, которые помогут вам снизить p95 latency, поддерживать стабильный error budget и минимизировать риски в период миграции и масштабирования.

Лабораторный формат: Симуляция SEO-трафика и атак

Прежде чем внедрять изменения в production, необходимо создать контролируемую среду для тестирования. Начните с поднятия staging-окружения, максимально приближенного к production. Склонируйте базы данных, настройте зеркалирование трафика и подготовьте инструменты для мониторинга производительности и безопасности. Например, вы можете использовать Third-Party Integration Observability для комплексного представления о поведении системы.

Подготовка среды: Инструменты и конфигурация

- Инструменты генерации трафика: Apache JMeter, Gatling, Locust. Скрипты должны имитировать поведение реальных пользователей, включая просмотр страниц, заполнение форм, отправку запросов.

- Инструменты анализа логов: ELK Stack (Elasticsearch, Logstash, Kibana), Splunk, Graylog. Настройте агрегацию логов из всех компонентов системы (веб-серверы, базы данных, API gateway) в единую платформу.

- Инструменты мониторинга безопасности: OWASP ZAP, Burp Suite, Nessus. Используйте их для сканирования веб-приложений на предмет известных уязвимостей.

- Инструменты мониторинга производительности: Prometheus, Grafana, New Relic. Метрики CPU, RAM, disk I/O, network latency – must have.

Создание реалистичного SEO-трафика

Важно генерировать трафик, который отражает реальное поведение пользователей поисковых систем.

- Определение целевых ключевых слов: Используйте инструменты анализа ключевых слов (Ahrefs, Semrush) для определения релевантных запросов.

- Создание сценариев трафика: Разработайте сценарии, имитирующие переходы пользователей по сайту с использованием определенных ключевых слов.

- Имитация поведения ботов поисковых систем: Регулярно сканируйте сайт инструментами вроде Google PageSpeed Insights и Lighthouse.

Пример payload: Атака на SEO

Один из способов проверки security-устойчивости вашей SEO-архитектуры – имитация атаки.

Пример HTTP request для XSS-атаки

POST /search HTTP/1.1

Host: example.com

Content-Type: application/x-www-form-urlencoded

query=<script>alert("XSS")</script>Этот запрос внедряет JavaScript-код в параметр query формы поиска. Если ваше приложение не обрабатывает ввод должным образом, этот код будет выполнен в браузере пользователя.

Пример JSON payload для инъекции SQL-кода

{

"username": "' OR '1'='1",

"password": "password"

}Этот payload пытается обойти аутентификацию через инъекцию SQL-кода. Если приложение не использует параметризованные запросы, этот код может быть выполнен в СУБД.

Пример payload для DDoS-атаки

DDoS-атака (Distributed Denial of Service) перегружает сервер запросами, делая его недоступным для пользователей. Для имитации DDoS можно использовать несколько машин с установленным Apache JMeter или другими инструментами для генерации трафика.

#!/bin/bash

TARGET="http://example.com"

THREADS=100

DURATION=60

for i in $(seq 1 $THREADS); do

while true; do

curl -s $TARGET > /dev/null &

sleep 0.01

done &

done

sleep $DURATION

killall curl

Оценка риска: Составляющие матрицы

Оценка риска необходима для приоритизации мер по усилению безопасности. Риск оценивается как произведение вероятности возникновения угрозы на потенциальный ущерб.

Пример матрицы рисков

| Угроза | Вероятность (низкая, средняя, высокая) | Ущерб (низкий, средний, высокий) | Риск (низкий, средний, высокий) | Меры противодействия |

|---|---|---|---|---|

| XSS | Средняя | Средний | Средний | Экранирование вывода, Content Security Policy (CSP) |

| SQL-инъекция | Низкая | Высокий | Средний | Параметризованные запросы, ORM |

| DDoS | Средняя | Высокий | Высокий | CDN, rate limiting, фильтрация трафика |

Чек-лист основных векторов атак

- SQL-инъекции: Проверка ввода, использование ORM и параметризованных запросов.

- XSS (Cross-Site Scripting): Экранирование пользовательского ввода, Content Security Policy (CSP).

- CSRF (Cross-Site Request Forgery): Использование токенов CSRF.

- DDoS-атаки (Distributed Denial of Service): CDN, rate limiting, фильтрация трафика.

- Уязвимости в сторонних библиотеках: Регулярное обновление зависимостей, сканирование уязвимостей.

- Недостаточная аутентификация и авторизация: Многофакторная аутентификация, ролевая модель доступа.

Логирование: Основа для анализа и реагирования

Логи – это источник информации о работе системы, необходимый для анализа производительности, выявления аномалий и расследования инцидентов безопасности.

Рекомендации по логированию

- Централизованное хранение логов: Используйте ELK Stack, Splunk или другие платформы для агрегации и анализа логов.

- Структурированный формат логов: Используйте JSON или другие структурированные форматы для облегчения парсинга и анализа.

- Включение контекста: Логи должны содержать достаточно информации для идентификации пользователя, запроса и события.

- Регулярный аудит логов: Анализируйте логи на предмет аномалий и подозрительной активности.

- Хранение логов в соответствии с требованиями законодательства: Определите срок хранения логов в соответствии с требованиями GDPR, CCPA и других нормативных актов.

Пример структуры лога

{

"timestamp": "2024-10-27T12:34:56.789Z",

"level": "INFO",

"message": "User login successful",

"user_id": "123",

"ip_address": "192.168.1.1",

"session_id": "abc",

"request_id": "xyz"

}Вывод: Непрерывное усиление security SEO-архитектуры

Data-Driven Decision Architecture – не разовая акция, а непрерывный процесс. Регулярно проводите тестирование безопасности, анализируйте логи, пересматривайте матрицу рисков и обновляйте меры противодействия.

Ключевые шаги для усиления SEO и security

- Обучение команды: Проводите тренинги для разработчиков, DevOps-инженеров и SEO-специалистов.

- Автоматизация процессов: Используйте CI/CD для автоматизированного тестирования безопасности и compliance.

- Мониторинг и алертинг: Настройте систему мониторинга и алертинга для оперативного выявления и реагирования на инциденты.

- Регулярные аудиты: Привлекайте внешних экспертов для проведения аудитов безопасности и compliance.

Внедрение Data-Driven Decision Architecture позволяет не только обеспечить бесперебойную работу вашего B2B SaaS, но и создать конкурентное преимущество за счет повышения безопасности и отказоустойчивости. Для более глубокой проработки вопросов безопасности, ознакомьтесь с нашим Playbook по надежности API.

Если вам требуется помощь в разработке и внедрении надежной и безопасной SEO-архитектуры, обращайтесь к нашим услугам.

Связанные материалы

Внедрение DevSecOps в SEO-архитектуру

DevSecOps расширяет принципы DevOps, интегрируя безопасность на каждом этапе жизненного цикла разработки программного обеспечения. В контексте SEO-архитектуры это подразумевает автоматизацию security-тестов, сканирование уязвимостей и compliance-проверок на этапе CI/CD.

Пример CI/CD пайплайна с интеграцией security-тестов

stages:

- build

- test

- security_scan

- deploy

build_job:

stage: build

script:

- echo "Building the application..."

- ./build.sh

test_job:

stage: test

script:

- echo "Running unit tests..."

- ./test.sh

security_scan_job:

stage: security_scan

image: docker:latest

services: [docker:dind]

variables:

DOCKER_DRIVER: overlay2

before_script:

- docker login -u "$CI_REGISTRY_USER" -p "$CI_REGISTRY_PASSWORD" $CI_REGISTRY

script:

- echo "Running security scan..."

- docker run --rm -v "$PWD:/app" your-security-scanner:latest /app

- cat security_report.txt # Предполагается, что сканер генерирует отчет

artifacts:

paths:

- security_report.txt

expire_in: 1 week

# Следующий этап выполняется, только если сканирование безопасности прошло успешно

allow_failure: false

deploy_job:

stage: deploy

script:

- echo "Deploying the application..."

- ./deploy.sh

only:

- main # ИЛИ имя вашей основной ветки

В этом примере пайплайна добавлен этап security_scan, который запускает security-сканер в Docker-контейнере. Сканер анализирует код на предмет уязвимостей и генерирует отчет, который сохраняется в качестве артефакта.

Автоматизация проверок соответствия (compliance)

Для B2B SaaS compliance – критически важный аспект. Автоматизируйте проверки соответствия требованиям GDPR, SOC 2 и другим стандартам безопасности. Используйте инструменты Infrastructure as Code (IaC) для определения и применения security-политик на уровне инфраструктуры.

Пример: с помощью Terraform можно описать security-группы для ваших облачных ресурсов, определяя разрешенные порты и IP-адреса. Любые отклонения от этих политик будут автоматически обнаружены и устранены.

Антипаттерны в SEO-hardening

- Игнорирование security-headers: Отсутствие или неправильная настройка security-headers (например, Content-Security-Policy, X-Frame-Options, Strict-Transport-Security) делает приложение уязвимым для XSS и других атак.

- Слепое доверие пользовательскому вводу: Недостаточная валидация пользовательского ввода приводит к SQL-инъекциям, XSS и другим уязвимостям.

- Отсутствие мониторинга безопасности: Без системы мониторинга и алертинга невозможно оперативно выявлять и реагировать на инциденты безопасности.

- Редкое обновление зависимостей: Использование устаревших библиотек с известными уязвимостями – распространенный путь для атак.

- Пренебрежение принципом наименьших привилегий: Предоставление пользователям избыточных прав доступа повышает риск несанкционированных действий.

Практические шаги по внедрению Data-Driven Decision Architecture

- Создайте карту рисков: Определите все потенциальные угрозы для вашей SEO-архитектуры и оцените их вероятность и потенциальный ущерб.

- Разработайте план реагирования на инциденты: Определите шаги, которые необходимо предпринять в случае возникновения инцидента безопасности.

- Внедрите систему мониторинга и алертинга: Настройте систему мониторинга для отслеживания ключевых показателей безопасности и алертинга в случае выявления аномалий.

- Автоматизируйте security-тесты: Интегрируйте security-тесты в CI/CD пайплайн.

- Проводите регулярные аудиты безопасности: Привлекайте внешних экспертов для проведения аудитов безопасности и compliance.

Усиление perimeter security для SEO

Perimeter security фокусируется на защите границы вашей сети от внешних угроз. В контексте SEO это означает защиту от ботов, скраперов и DDoS-атак, которые могут негативно повлиять на ранжирование в поисковых системах.

Чек-лист усиления perimeter security

- Использование CDN: CDN (Content Delivery Network) не только ускоряет загрузку контента, но и обеспечивает защиту от DDoS-атак за счет распределения нагрузки.

- Rate limiting: Ограничение количества запросов с одного IP-адреса позволяет предотвратить атаки перебором и замедлить скрапинг контента.

- WAF (Web Application Firewall): WAF анализирует HTTP-трафик и блокирует вредоносные запросы, такие как SQL-инъекции и XSS.

- Captcha: Captcha защищает от ботов, запрашивая подтверждение, что пользователь является человеком.

- Блокировка подозрительных IP-адресов: Регулярно анализируйте логи и блокируйте IP-адреса, с которых поступает подозрительный трафик.

Заключение: Data-Driven Security как конкурентное преимущество

Инвестиции в Data-Driven Decision Architecture для SEO-hardening – это не просто защита от угроз, но и создание конкурентного преимущества. Безопасная и отказоустойчивая SEO-архитектура обеспечивает стабильный поток трафика, повышает доверие пользователей и укрепляет репутацию бренда.

Внедрение этих мер – это инвестиция в долгосрочный успех вашего B2B SaaS. Помните, что безопасность – это непрерывный процесс, требующий постоянного внимания и совершенствования. Для более глубокого понимания интеграций и обеспечения безопасности данных, рекомендуем ознакомиться с нашим Runbook для Geo-Rollout в Multi-Tenant Telegram SaaS при Высокой Нагрузке.

Если у вас возникли вопросы или вам необходима помощь в реализации Data-Driven Decision Architecture, обращайтесь к нашим экспертам.