На одном из проектов клиент столкнулся с постоянными инцидентами безопасности из-за неявных взаимозависимостей микросервисов в мультиарендной архитектуре. Мы начали с аудита: сопоставления зон изоляции, анализа ролей и прав, проверяли конфигурации firewall и TLS. Выявили точки, где линейные маршрутизации сливали трафик между арендаторами.

| Проверка | Статус | Комментарий |

|---|---|---|

| Изоляция по Tenant ID | Частично реализовано | Отсутствовали strict middleware validation |

| Правильная сегментация сети | Не реализовано | Общий виртуальный хостинг |

| Шифрование трафика между сервисами | Внедрено | Использовался mTLS |

Настройка правил: vendor-neutral практики политики безопасности

По результатам аудита сформировали чеклист по основным security policy:

- Изоляция контекста: контракты API должны идентифицировать tenant scope и иметь sandboxed execution;

- Политика минимальных прав доступа (least privilege), с развертыванием RBAC, основанного на контекстах;

- Интеграция с SIEM для мониторинга и предупреждений, включая интеграцию с Audit trails;

- Использование policy-as-code, чтобы правила безопасности управлялись через version control для прозрачности и историю изменений;

- Детальный контроль инцидентов с triage playbook, специфичным для multitenant архитектуры;

Пример: middleware для tenant validation на Node.js

function tenantValidationMiddleware(req, res, next) {

const tenantId = req.header('X-Tenant-ID');

if (!tenantId || !isAuthorizedTenant(tenantId)) {

return res.status(403).json({ error: 'Access denied' });

}

req.tenantId = tenantId;

next();

}

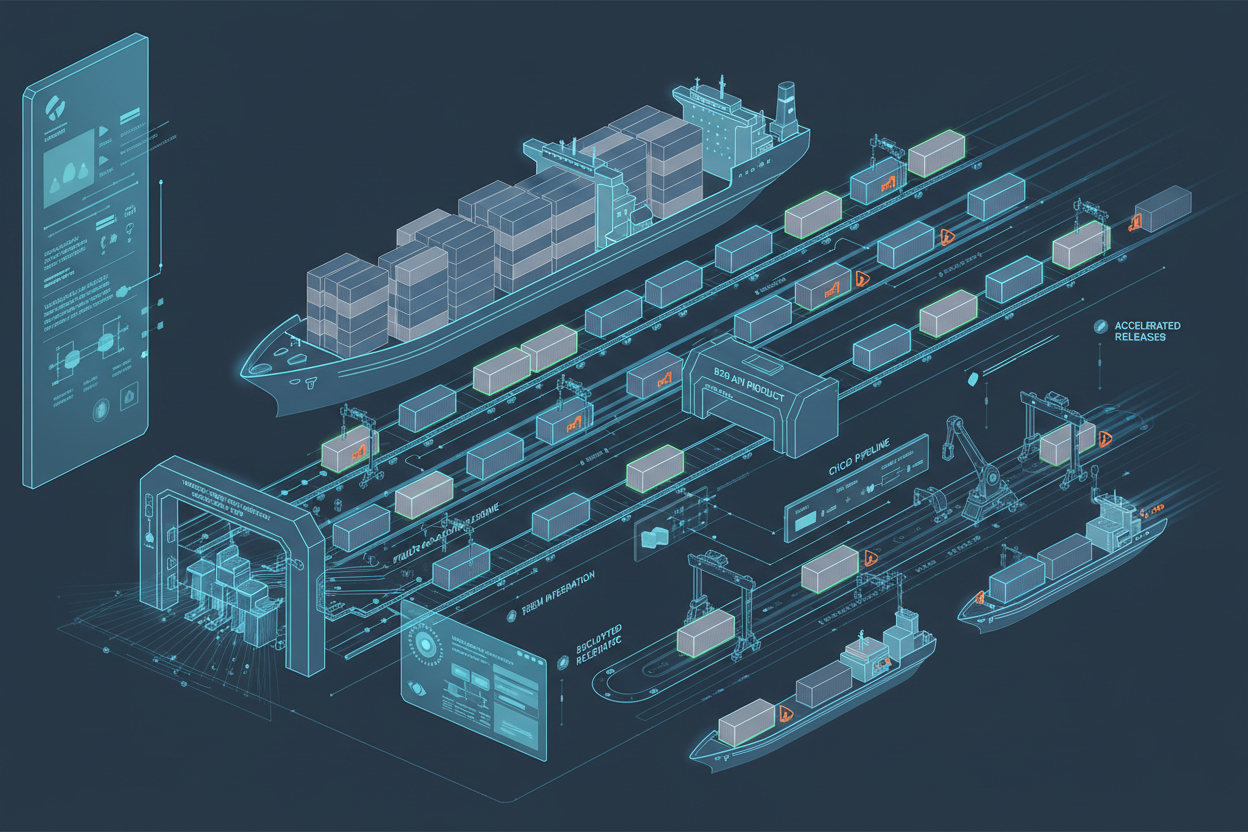

Интеграция: таск-ориентированный pipeline для релизов безопасности

Внедрили связку CI/CD с security scans и policy compliance check, не зависящую от поставщиков облачных сервисов. Важным элементом стала интеграция с внешними AI-ассистентами для автоматизации проверок конфигураций. Параллельно обучали команду по security-operational playbook для быстрого реагирования в проде.

Ключевой фрагмент конфигурации в GitLab CI:

stages:

- test

- security_check

security_check:

image: cve-scanner:latest

script:

- ./run_security_scan.sh

only:

- master

Контроль мониторинга: аномалии и триаж инцидентов

Основной вызов — разделять инциденты между tenant scope. Использовали multi-tenant aware мониторинг с tag'ами и интеграцией с триаж-системой через API. Для аналитики подключили matrix correlators, выявляющие кросс-тенантные атаки и потенциальные уязвимости политик.

Дашборд security-инцидентов с разрезом по арендаторам и статусу

| Tenant ID | Инцидентов | Текущий статус | Ответственный |

|---|---|---|---|

| tenant-001 | 3 | В работе | Иванов |

| tenant-007 | 1 | Закрыт | Петров |

| tenant-011 | 0 | — | — |

Итог: как security-инжиниринг меняет B2B SaaS Multi-Tenant сервисы

Применение vendor-neutral подхода и практик security-инжиниринга доказало свою эффективность в сокращении ошибок релизов, росте скорости onboarding API и снижении числа пиковых запросов в саппорт через автоматизацию. Целенаправленные решения, проверенные в бою — ключ к стабильности и доверии крупного B2B-портала с multi-region failover.

Для детального изучения см. наши практические материалы по SaaS Multi-Tenant Security: консультации и технический аудит.

Security-инжиниринг в SaaS Multi-Tenant среде: уроки из реальных кейсов и практика vendor-neutral подхода

В этой статье разбираем реальные сценарии внедрения security-инжиниринга в SaaS Multi-Tenant средах: от выбора архитектурных механизмов изоляции до практик распространения правил безопасности через code и policy. Показываем, как vendor-neutral подход помогает систематизировать безопасность для B2B API-продуктов, уменьшая риски и ускоряя релизы.

Проверка среды: как оценить текущий security-стек

На одном из проектов клиент столкнулся с постоянными инцидентами безопасности из-за неявных взаимозависимостей микросервисов в мультиарендной архитектуре. Мы начали с аудита: сопоставления зон изоляции, анализа ролей и прав, проверяли конфигурации firewall и TLS. Выявили точки, где линейные маршрутизации сливали трафик между арендаторами.

| Проверка | Статус | Комментарий |

|---|---|---|

| Изоляция по Tenant ID | Частично реализовано | Отсутствовали strict middleware validation |

| Правильная сегментация сети | Не реализовано | Общий виртуальный хостинг |

| Шифрование трафика между сервисами | Внедрено | Использовался mTLS |

Настройка правил: vendor-neutral практики политики безопасности

По результатам аудита сформировали чеклист по основным security policy:

- Изоляция контекста: контракты API должны идентифицировать tenant scope и иметь sandboxed execution;

- Политика минимальных прав доступа (least privilege), с развертыванием RBAC, основанного на контекстах;

- Интеграция с SIEM для мониторинга и предупреждений, включая интеграцию с Audit trails;

- Использование policy-as-code, чтобы правила безопасности управлялись через version control для прозрачности и историю изменений;

- Детальный контроль инцидентов с triage playbook, специфичным для multitenant архитектуры;

Пример: middleware для tenant validation на Node.js

function tenantValidationMiddleware(req, res, next) {

const tenantId = req.header('X-Tenant-ID');

if (!tenantId || !isAuthorizedTenant(tenantId)) {

return res.status(403).json({ error: 'Access denied' });

}

req.tenantId = tenantId;

next();

}

Интеграция: таск-ориентированный pipeline для релизов безопасности

Внедрили связку CI/CD с security scans и policy compliance check, не зависящую от поставщиков облачных сервисов. Важным элементом стала интеграция с внешними AI-ассистентами для автоматизации проверок конфигураций. Параллельно обучали команду по security-operational playbook для быстрого реагирования в проде.

Ключевой фрагмент конфигурации в GitLab CI:

stages:

- test

- security_check

security_check:

image: cve-scanner:latest

script:

- ./run_security_scan.sh

only:

- master

Контроль мониторинга: аномалии и триаж инцидентов

Основной вызов — разделять инциденты между tenant scope. Использовали multi-tenant aware мониторинг с tag'ами и интеграцией с триаж-системой через API. Для аналитики подключили matrix correlators, выявляющие кросс-тенантные атаки и потенциальные уязвимости политик.

Дашборд security-инцидентов с разрезом по арендаторам и статусу

| Tenant ID | Инцидентов | Текущий статус | Ответственный |

|---|---|---|---|

| tenant-001 | 3 | В работе | Иванов |

| tenant-007 | 1 | Закрыт | Петров |

| tenant-011 | 0 | — | — |

Итог: как security-инжиниринг меняет B2B SaaS Multi-Tenant сервисы

Применение vendor-neutral подхода и практик security-инжиниринга доказало свою эффективность в сокращении ошибок релизов, росте скорости onboarding API и снижении числа пиковых запросов в саппорт через автоматизацию. Целенаправленные решения, проверенные в бою — ключ к стабильности и доверии крупного B2B-портала с multi-region failover.

Для детального изучения см. наши практические материалы по SaaS Multi-Tenant Security: консультации и технический аудит.

Security-инжиниринг в SaaS Multi-Tenant среде: уроки из реальных кейсов и практика vendor-neutral подхода

В этой статье разбираем реальные сценарии внедрения security-инжиниринга в SaaS Multi-Tenant средах: от выбора архитектурных механизмов изоляции до практик распространения правил безопасности через code и policy. Показываем, как vendor-neutral подход помогает систематизировать безопасность для B2B API-продуктов, уменьшая риски и ускоряя релизы.

Проверка среды: как оценить текущий security-стек

На одном из проектов клиент столкнулся с постоянными инцидентами безопасности из-за неявных взаимозависимостей микросервисов в мультиарендной архитектуре. Мы начали с аудита: сопоставления зон изоляции, анализа ролей и прав, проверяли конфигурации firewall и TLS. Выявили точки, где линейные маршрутизации сливали трафик между арендаторами.

| Проверка | Статус | Комментарий |

|---|---|---|

| Изоляция по Tenant ID | Частично реализовано | Отсутствовали strict middleware validation |

| Правильная сегментация сети | Не реализовано | Общий виртуальный хостинг |

| Шифрование трафика между сервисами | Внедрено | Использовался mTLS |

Настройка правил: vendor-neutral практики политики безопасности

По результатам аудита сформировали чеклист по основным security policy:

- Изоляция контекста: контракты API должны идентифицировать tenant scope и иметь sandboxed execution;

- Политика минимальных прав доступа (least privilege), с развертыванием RBAC, основанного на контекстах;

- Интеграция с SIEM для мониторинга и предупреждений, включая интеграцию с Audit trails;

- Использование policy-as-code, чтобы правила безопасности управлялись через version control для прозрачности и историю изменений;

- Детальный контроль инцидентов с triage playbook, специфичным для multitenant архитектуры;

Пример: middleware для tenant validation на Node.js

function tenantValidationMiddleware(req, res, next) {

const tenantId = req.header('X-Tenant-ID');

if (!tenantId || !isAuthorizedTenant(tenantId)) {

return res.status(403).json({ error: 'Access denied' });

}

req.tenantId = tenantId;

next();

}

Интеграция: таск-ориентированный pipeline для релизов безопасности

Внедрили связку CI/CD с security scans и policy compliance check, не зависящую от поставщиков облачных сервисов. Важным элементом стала интеграция с внешними AI-ассистентами для автоматизации проверок конфигураций. Параллельно обучали команду по security-operational playbook для быстрого реагирования в проде.

Ключевой фрагмент конфигурации в GitLab CI:

stages:

- test

- security_check

security_check:

image: cve-scanner:latest

script:

- ./run_security_scan.sh

only:

- master

Контроль мониторинга: аномалии и триаж инцидентов

Основной вызов — разделять инциденты между tenant scope. Использовали multi-tenant aware мониторинг с tag'ами и интеграцией с триаж-системой через API. Для аналитики подключили matrix correlators, выявляющие кросс-тенантные атаки и потенциальные уязвимости политик.

Дашборд security-инцидентов с разрезом по арендаторам и статусу

| Tenant ID | Инцидентов | Текущий статус | Ответственный |

|---|---|---|---|

| tenant-001 | 3 | В работе | Иванов |

| tenant-007 | 1 | Закрыт | Петров |

| tenant-011 | 0 | — | — |

Итог: как security-инжиниринг меняет B2B SaaS Multi-Tenant сервисы

Применение vendor-neutral подхода и практик security-инжиниринга доказало свою эффективность в сокращении ошибок релизов, росте скорости onboarding API и снижении числа пиковых запросов в саппорт через автоматизацию. Целенаправленные решения, проверенные в бою — ключ к стабильности и доверии крупного B2B-портала с multi-region failover.

Для детального изучения см. наши практические материалы по SaaS Multi-Tenant Security: консультации и технический аудит.