В современном B2B SaaS мире безопасность – это не просто функция, это ключевой фактор, определяющий доверие клиентов и, как следствие, финансовый успех. Я часто вижу, что компании тратят огромные суммы на реактивные меры – тушение пожаров после того, как инцидент уже произошел. Но что, если изменить парадигму и перейти к проактивной архитектуре безопасности, которая предвидеть и предотвращает угрозы?

Проактивная архитектура безопасности, основанная на IP Intelligence, позволяет идентифицировать риски на ранних стадиях, прежде чем они превратятся в реальные проблемы. Это не просто очередной инструмент, это стратегическое изменение, которое может существенно улучшить ROI вашей компании. Представьте себе, что вы можете заранее блокировать подозрительный трафик, предотвращая DDoS-атаки или попытки взлома, и все это – до того, как они повлияют на ваших пользователей. Или, как мы обсуждали в статье Адаптивное Управление Рисками в B2B SaaS, вы сможете автоматизировать многие процессы безопасности, высвобождая ресурсы для более важных задач.

Давайте рассмотрим, как это работает на практике.

Классификация рисков

Первый шаг к проактивной безопасности – это понимание того, какие риски наиболее актуальны для вашего бизнеса. Я выделяю несколько ключевых категорий:

- DDoS-атаки: Цель – вывести из строя ваши сервисы, что приводит к прямым финансовым потерям и ухудшению репутации.

- Попытки взлома: Кража данных, нарушение конфиденциальности – это может привести к огромным штрафам и потере доверия клиентов.

- Мошенничество: Фальшивые аккаунты, кража личной информации – это влияет на вашу прибыль и может привести к юридическим проблемам.

- Злоупотребление API: Неавторизованные запросы, превышение лимитов – это создает дополнительную нагрузку на вашу инфраструктуру и может привести к сбоям.

После того как вы определили основные риски, необходимо оценить их потенциальное влияние на ваш бизнес. Это поможет вам приоритизировать усилия и ресурсы.

Конкретный пример

Однажды я работал с компанией, предоставляющей услуги облачного хранилища. Они столкнулись с серией DDoS-атак, которые приводили к перебоям в работе сервиса и жалобам клиентов. После внедрения IP Intelligence, мы смогли автоматически блокировать трафик из известных ботнетов и подозрительных источников. В результате, количество DDoS-атак снизилось на 80%, а время простоя сервиса сократилось практически до нуля.

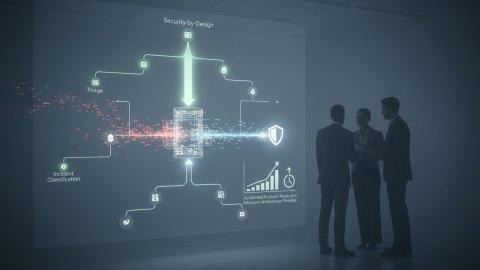

Дизайн системы

Теперь перейдем к проектированию проактивной системы безопасности. Ключевые компоненты:

- IP Intelligence: Это основа вашей системы. Она предоставляет информацию о репутации IP-адресов, позволяя вам идентифицировать подозрительный трафик.

- Система обнаружения вторжений (IDS): Она анализирует трафик в реальном времени и обнаруживает аномалии, указывающие на возможные атаки.

- Межсетевой экран (WAF): Он защищает ваши веб-приложения от атак, таких как SQL-инъекции и XSS.

- Система управления событиями безопасности (SIEM): Она собирает и анализирует данные о безопасности из различных источников, предоставляя единое представление о состоянии безопасности вашей системы.

- Автоматизированные политики: На основе информации из IP Intelligence и других источников, система автоматически применяет политики безопасности, такие как блокировка подозрительного трафика или ограничение доступа к ресурсам.

Важно интегрировать эти компоненты в единую систему, которая работает как единое целое. Это позволит вам максимально эффективно использовать информацию, предоставляемую IP Intelligence, и быстро реагировать на угрозы. Как обсуждалось в Бюджет Задержки и Security-by-Design, нужно учитывать влияние новых мер безопасности на UX.

API-контракт

API-контракт играет критическую роль в проактивной архитектуре безопасности. Он определяет, как различные компоненты системы взаимодействуют друг с другом и какие данные они обмениваются. Важно, чтобы API был хорошо документирован, надежен и безопасен.

Я рекомендую использовать принципы RESTful API, которые обеспечивают простоту и гибкость. Кроме того, необходимо реализовать механизмы аутентификации и авторизации, чтобы защитить API от несанкционированного доступа. Особое внимание следует уделить валидации входных данных, чтобы предотвратить атаки, основанные на инъекциях.

Чеклист для API-контракта безопасности

- Аутентификация и авторизация: Убедитесь, что API защищен от несанкционированного доступа.

- Валидация входных данных: Защитите API от инъекций и других атак.

- Ограничение скорости: Предотвратите злоупотребление API. Этот пункт важен, если мы говорим про защиту от DDoS-атак на уровне API.

- Мониторинг и логирование: Отслеживайте использование API и обнаруживайте аномалии.

- Шифрование данных: Защитите конфиденциальную информацию, передаваемую по API.

Граничные случаи

Несмотря на все усилия, никакая система безопасности не является абсолютно неуязвимой. Важно предвидеть граничные случаи и разработать планы действий на случай, если атака все же произошла.

Я рекомендую регулярно проводить тестирование на проникновение, чтобы выявить слабые места в вашей системе. Кроме того, необходимо иметь план реагирования на инциденты, который определяет, кто и что должен делать в случае атаки. Важно, чтобы этот план регулярно пересматривался и обновлялся.

Примеры граничных случаев:

- Атака нулевого дня: Новая уязвимость, о которой еще никому не известно.

- Инсайдерская угроза: Атака, совершенная сотрудником компании.

- Сложная DDoS-атака: Атака, которая использует множество различных методов для обхода защиты.

Итоги

Проактивная архитектура безопасности, основанная на IP Intelligence, – это не просто модный тренд, это необходимость для современного B2B SaaS бизнеса. Она позволяет снизить риски, улучшить ROI и повысить доверие клиентов. Я уверен, что инвестиции в проактивную безопасность окупятся многократно.

Если вы хотите узнать больше о том, как я могу помочь вам в разработке и внедрении проактивной архитектуры безопасности, посетите мою страницу сервисов. Начните защищать свой бизнес уже сегодня!

Связанные материалы

Антипаттерны в проактивной безопасности

Несмотря на всю важность проактивной безопасности, существует ряд антипаттернов, которые могут свести на нет все ваши усилия. Важно знать их и избегать их:

- Игнорирование контекста: Слишком агрессивные правила безопасности, основанные только на IP Intelligence, могут блокировать легитимных пользователей. Важно учитывать контекст запроса, такой как User-Agent, Referer и другие факторы.

- Отсутствие мониторинга: Внедрение системы безопасности и забыть о ней – это большая ошибка. Необходимо постоянно мониторить ее работу, чтобы выявлять аномалии и реагировать на инциденты.

- Слепая вера в IP Intelligence: IP Intelligence – это ценный инструмент, но он не является панацеей. Важно использовать его в сочетании с другими методами защиты, такими как поведенческий анализ и машинное обучение.

- Недостаточная автоматизация: Ручная настройка и управление политиками безопасности – это трудоемкий и подверженный ошибкам процесс. Необходимо максимально автоматизировать эту задачу, используя инструменты оркестрации и автоматизации.

- Игнорирование обратной связи: Важно собирать обратную связь от пользователей и других заинтересованных сторон, чтобы улучшать систему безопасности.

Практические шаги по внедрению

Внедрение проактивной архитектуры безопасности – это сложный процесс, требующий тщательного планирования и реализации. Вот несколько практических шагов, которые помогут вам успешно внедрить такую систему:

- Определите свои цели и задачи: Что вы хотите достичь с помощью проактивной безопасности? Какие риски вы хотите снизить? Какие бизнес-процессы вы хотите защитить?

- Проведите аудит безопасности: Определите слабые места в вашей текущей системе безопасности. Какие уязвимости необходимо устранить? Какие меры защиты необходимо усилить?

- Разработайте архитектуру системы: Какие компоненты будут входить в вашу систему? Как они будут взаимодействовать друг с другом? Какие API будут использоваться?

- Выберите поставщиков решений: Какие поставщики IP Intelligence и других компонентов системы соответствуют вашим требованиям? Какие у них есть преимущества и недостатки?

- Разработайте план внедрения: Как вы будете внедрять систему? Какие этапы будут включены в план? Как вы будете тестировать систему?

- Внедрите систему безопасности: Реализуйте план внедрения. Настройте компоненты системы. Интегрируйте их друг с другом.

- Протестируйте систему безопасности: Проведите тестирование на проникновение. Убедитесь, что система работает так, как ожидалось.

- Мониторьте систему безопасности: Собирайте данные о безопасности. Анализируйте аномалии. Реагируйте на инциденты.

- Улучшайте систему безопасности: Собирайте обратную связь. Исправляйте ошибки. Улучшайте политики безопасности.

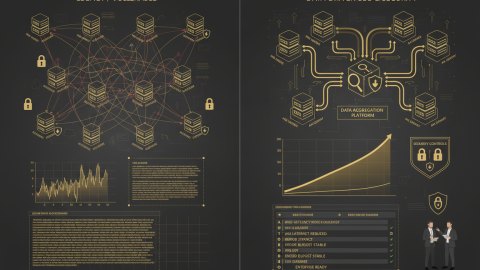

ROI проактивной безопасности: как измерить успех

Оценка возврата инвестиций (ROI) в проактивную безопасность может быть сложной задачей, но это критически важно для обоснования затрат и демонстрации ценности внедренных решений. Я предлагаю использовать следующие подходы для измерения ROI:

- Сокращение количества инцидентов: Сравните количество инцидентов безопасности (DDoS-атаки, взломы, мошенничество) до и после внедрения проактивной системы. Уменьшение числа инцидентов напрямую влияет на снижение финансовых потерь и репутационных рисков.

- Снижение времени простоя: Измерьте время простоя сервисов, вызванного инцидентами безопасности. Проактивная защита должна значительно сократить время простоя, что приведет к увеличению доступности сервисов и удовлетворенности клиентов.

- Экономия на ресурсах: Оцените затраты на реагирование на инциденты безопасности до и после внедрения проактивной системы. Автоматизация защиты снижает потребность в ручном вмешательстве и позволяет экономить ресурсы команды безопасности.

- Увеличение конверсии и удержание клиентов: Повышение доверия клиентов к безопасности ваших сервисов может привести к увеличению конверсии и удержанию клиентов. Проведите опросы и анализируйте данные о поведении клиентов, чтобы измерить этот эффект.

Важно помнить, что ROI проактивной безопасности не ограничивается только финансовыми показателями. Улучшение репутации, повышение доверия клиентов и соответствие требованиям регуляторов также являются важными факторами, которые следует учитывать при оценке эффективности инвестиций.