В своей практике архитектора систем я часто сталкиваюсь с ситуациями, когда командам безопасности (Blue Team) приходится работать в условиях цейтнота. Постоянный поток алертов, необходимость быстрого реагирования, ограниченные ресурсы – все это создает огромную нагрузку на специалистов.

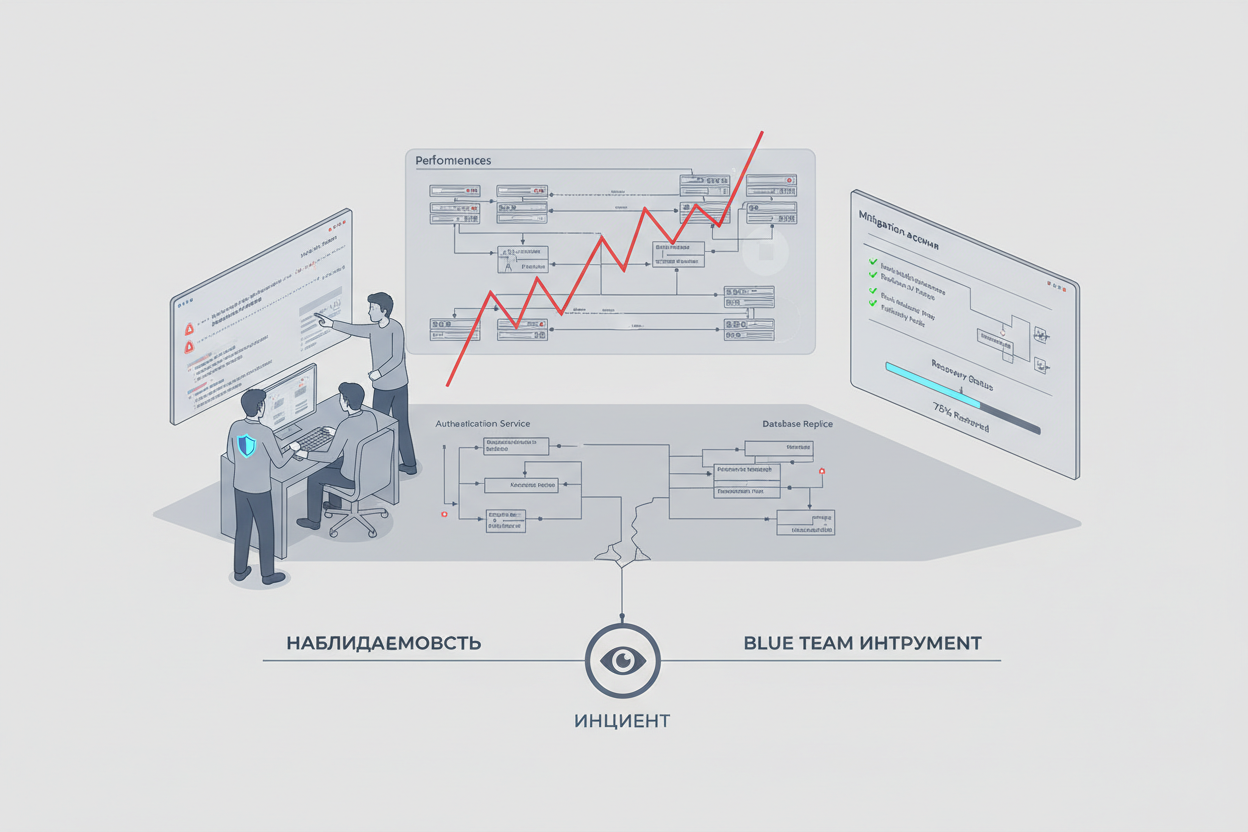

И вот здесь на помощь приходит наблюдаемость. Правильно настроенная система наблюдаемости, сфокусированная на безопасности, может стать мощным инструментом для Blue Team, позволяя не только быстрее реагировать на инциденты, но и проактивно выявлять потенциальные угрозы.

В этой статье я поделюсь своими наблюдениями и практическим опытом о том, как использовать наблюдаемость для повышения эффективности работы Blue Team. Мы рассмотрим конкретные сценарии, от триажа алертов до автоматизации процессов безопасности.

Blue Team руководство: наблюдаемость как основа

Прежде чем углубляться в технические детали, важно понять, что наблюдаемость – это не просто набор инструментов. Это, прежде всего, изменение подхода к обеспечению безопасности. Наблюдаемость требует от Blue Team:

- Понимания контекста: видеть картину целиком, понимать взаимосвязи между различными событиями и системами.

- Быстрой диагностики: оперативно выявлять причины инцидентов, сокращая время на расследование.

- Автоматизации: использовать данные наблюдаемости для автоматизации рутинных задач и реагирования на известные угрозы.

Наблюдаемость позволяет Blue Team перейти от реактивного подхода к проактивному, предвидеть и предотвращать инциденты до того, как они нанесут ущерб.

Триаж алертов: отсеиваем шум

Одна из самых больших проблем, с которой сталкивается Blue Team, – огромный объем алертов, генерируемых различными системами безопасности. Большинство из этих алертов – ложные срабатывания, которые отнимают время и внимание у специалистов. Наблюдаемость позволяет решить эту проблему путем:

- Корреляции событий: объединять алерты из разных источников, чтобы выявить реальные инциденты. Например, если система обнаружения вторжений (IDS) обнаружила подозрительную активность на конкретном сервере, а система мониторинга обнаружила аномальное потребление ресурсов этим же сервером, то это, скорее всего, реальный инцидент, требующий немедленного реагирования.

- Приоритизации алертов: назначать приоритеты алертам на основе их серьезности и потенциального воздействия. Например, алерт, связанный с попыткой эксплуатации уязвимости в критически важной системе, должен иметь более высокий приоритет, чем алерт, связанный с подозрительной активностью на тестовом сервере.

- Обогащения данных: добавлять дополнительную информацию к алертам, такую как географическое местоположение IP-адреса, репутация IP-адреса, информация об уязвимостях. Это помогает специалистам Blue Team быстрее принимать решения о том, какие алерты требуют дальнейшего расследования.

Используя наблюдаемость для триажа алертов, Blue Team может значительно сократить время на обработку ложных срабатываний и сосредоточиться на реальных угрозах.

Расследование: находим корень проблемы

Когда алерт подтвержден как реальный инцидент, Blue Team необходимо провести расследование, чтобы определить причину инцидента и принять меры по его устранению. Наблюдаемость предоставляет инструменты для быстрого и эффективного расследования, такие как:

- Визуализация данных: отображать данные в виде графиков, диаграмм и дашбордов, чтобы выявить закономерности и аномалии. Например, можно визуализировать сетевой трафик, чтобы определить, какие хосты обмениваются данными с подозрительными IP-адресами.

- Поиск по логам: быстро находить нужную информацию в большом объеме логов. Например, можно искать логи, связанные с конкретным пользователем, IP-адресом или приложением.

- Трассировка транзакций: отслеживать путь транзакции через различные системы, чтобы выявить узкие места и точки отказа. Например, можно отследить путь HTTP-запроса от клиента к веб-серверу, затем к серверу приложений, затем к базе данных, чтобы выявить, где произошла задержка или ошибка.

Благодаря наблюдаемости, Blue Team может быстро найти корень проблемы и принять эффективные меры по ее устранению. Это особенно важно в контексте Event-Driven архитектуры, где необходимо отслеживать цепочки событий.

Geo pivot: используем географические данные для анализа

Один из интересных и полезных способов использования наблюдаемости – анализ географических данных. Geo pivot позволяет Blue Team:

- Выявлять подозрительную активность из определенных регионов: Например, если компания не ведет бизнес в определенной стране, то любая активность из этой страны может быть подозрительной.

- Анализировать трафик из регионов с высокой концентрацией киберпреступности: Например, трафик из регионов, известных своими ботнетами, может потребовать особого внимания.

- Сопоставлять географическое местоположение пользователя с его должностью и правами доступа: Например, если у сотрудника нет необходимости находиться в определенном регионе, то его активность из этого региона может быть подозрительной.

Geo pivot можно использовать для повышения эффективности обнаружения и расследования инцидентов безопасности. Более детально о балансировке нагрузки можно прочитать здесь.

Автоматизация: освобождаем ресурсы

Наблюдаемость предоставляет Blue Team возможность автоматизировать рутинные задачи и реагирование на известные угрозы. Например, можно автоматизировать:

- Блокировку IP-адресов: Если система обнаружила подозрительную активность с определенного IP-адреса, то этот IP-адрес можно автоматически заблокировать на межсетевом экране.

- Изоляцию скомпрометированных хостов: Если система обнаружила, что определенный хост скомпрометирован, то этот хост можно автоматически изолировать от сети, чтобы предотвратить дальнейшее распространение вредоносного кода.

- Создание тикетов в системе управления инцидентами: Если система обнаружила инцидент, требующий ручного вмешательства, то в системе управления инцидентами можно автоматически создать тикет и назначить его ответственному специалисту.

Автоматизация позволяет Blue Team освободить ресурсы и сосредоточиться на более сложных и важных задачах.

Профилактика: предотвращаем будущие инциденты

Наблюдаемость не только помогает Blue Team реагировать на текущие инциденты, но и предотвращать будущие инциденты. Анализируя данные наблюдаемости, Blue Team может:

- Выявлять уязвимости в системе безопасности: Например, можно выявить, что определенная система не имеет последних обновлений безопасности или что определенные настройки безопасности не соответствуют рекомендуемым.

- Определять слабые места в процессах безопасности: Например, можно выявить, что определенные сотрудники не соблюдают политики безопасности или что определенные процессы безопасности не выполняются должным образом.

- Прогнозировать будущие инциденты: Например, можно выявить, что определенные системы подвержены повышенному риску атак или что определенные типы атак становятся все более распространенными.

Основываясь на анализе данных наблюдаемости, Blue Team может принять проактивные меры по усилению системы безопасности и предотвращению будущих инцидентов. Позаботьтесь о профилактике уже сегодня, чтобы завтра вам не пришлось тратить время и ресурсы на устранение последствий.

Связанные материалы

Углубленный анализ автоматизации на основе наблюдаемости

Чтобы успешно внедрить автоматизацию на основе наблюдаемости, необходимо учитывать несколько ключевых аспектов. Важно не просто реагировать на события, а предвидеть их и предотвращать возможные инциденты.

Антипаттерны автоматизации

- Слишком агрессивная автоматизация: Автоматическая блокировка пользователей или служб без достаточной проверки может привести к ложным срабатываниям и нарушению работы бизнеса. Важно иметь четкий процесс верификации и возможность быстрого отката автоматических действий.

- Игнорирование контекста: Автоматизация должна учитывать контекст происходящего. Например, блокировка IP-адреса, с которого идет сканирование портов, может быть целесообразной, но блокировка IP-адреса, с которого пользователь вошел в систему, потребует дополнительной проверки.

- Отсутствие мониторинга автоматических действий: Необходимо отслеживать, какие действия выполняются автоматически, чтобы убедиться, что они работают правильно и не приводят к нежелательным последствиям.

Чеклист по внедрению автоматизации реагирования

- Определите четкие критерии для автоматических действий: Какие события должны запускать автоматическое реагирование? Каковы допустимые параметры и пороги?

- Разработайте процесс верификации: Как будет проверяться легитимность события перед автоматическим действием? Как будут обрабатываться ложные срабатывания?

- Внедрите механизм отката: Как можно будет отменить автоматическое действие, если оно было выполнено ошибочно?

- Настройте мониторинг автоматических действий: Какие метрики будут отслеживаться для оценки эффективности автоматизации? Как будет выявляться нештатное поведение?

- Проведите обучение персонала: Как сотрудники должны реагировать на автоматические действия? К кому обращаться в случае проблем?

Пример внедрения автоматизации: Блокировка вредоносных IP-адресов

Допустим, у вас есть система обнаружения вторжений (IDS), которая генерирует алерты о подозрительной активности. Вы можете настроить систему таким образом, чтобы при обнаружении алерта с высоким уровнем риска, связанного с вредоносным IP-адресом, автоматически блокировать этот IP-адрес на межсетевом экране.

Шаги внедрения:

- Интегрируйте IDS с межсетевым экраном: Убедитесь, что IDS может отправлять команды на межсетевой экран для блокировки IP-адресов.

- Настройте правила в IDS: Определите, какие типы алертов должны приводить к автоматической блокировке IP-адреса.

- Создайте скрипт автоматизации: Напишите скрипт, который будет получать алерты из IDS, проверять репутацию IP-адреса (например, с помощью Threat Intelligence сервисов) и, если репутация плохая, отправлять команду на межсетевой экран для блокировки.

- Протестируйте автоматизацию: Проведите тестирование автоматизации в контролируемой среде, чтобы убедиться, что она работает правильно и не приводит к ложным срабатываниям.

- Внедрите мониторинг: Настройте систему мониторинга, которая будет отслеживать количество заблокированных IP-адресов, количество ложных срабатываний и другие важные метрики.

Улучшение профилактики на основе наблюдаемости

Наблюдаемость может помочь не только выявлять текущие инциденты и автоматизировать реагирование на них, но и значительно улучшить профилактику будущих инцидентов. Анализируя тренды и аномалии в данных наблюдаемости, можно выявлять потенциальные уязвимости и слабые места в системе безопасности.

Использование Threat Intelligence

Интеграция данных наблюдаемости с Threat Intelligence позволяет выявлять подозрительные активности, связанные с известными угрозами. Например, если наблюдается попытка подключения к C&C серверу, известному из Threat Intelligence, это является явным индикатором компрометации.

Анализ пользовательского поведения

Анализируя поведение пользователей, можно выявлять аномалии, которые могут указывать на компрометацию учетной записи или инсайдерскую угрозу. Например, вход пользователя в систему из необычного местоположения, попытка доступа к данным, к которым обычно нет доступа, или резкое увеличение объема скачиваемых данных.

Выявление уязвимостей и неправильных конфигураций

Наблюдаемость может помочь выявлять уязвимости и неправильные конфигурации в системе. Например, можно обнаруживать системы, на которых не установлены последние обновления безопасности, или системы, которые используют устаревшие и небезопасные протоколы.

Пример: Проактивный поиск уязвимостей

Предположим, вы используете Kubernetes для оркестрации контейнеров. С помощью инструментов наблюдаемости вы можете отслеживать конфигурацию Kubernetes и выявлять потенциальные уязвимости, такие как:

- Небезопасные настройки RBAC: Слишком широкие права доступа, предоставленные пользователям или сервисам.

- Незащищенные endpoints Management API: Открытые endpoints без аутентификации.

- Устаревшие версии компонентов Kubernetes: Использование версий с известными уязвимостями.

Выявление этих уязвимостей на ранней стадии позволяет принять меры по их устранению и предотвратить возможные атаки.