В мире enterprise-систем интеграция API – это уже не просто удобство, а необходимость. Она позволяет соединять разрозненные компоненты, автоматизировать процессы и создавать новые возможности для бизнеса. Однако неправильная интеграция API может стать ахиллесовой пятой, открывая двери для злоумышленников и приводя к утечкам данных. Как архитектор систем, я постоянно сталкиваюсь с этой проблемой, и в этой статье хочу поделиться опытом и сформировать playbook для безопасной интеграции API.

Цель этой статьи – предоставить вам четкое руководство, которое поможет избежать распространенных ошибок и построить надежную систему интеграции API, отвечающую требованиям безопасности и масштабируемости. Мы рассмотрим ключевые аспекты, начиная от проектирования архитектуры и заканчивая мониторингом и реагированием на инциденты. Если вам нужна помощь в создании или оптимизации вашей API-инфраструктуры, изучите наши услуги по разработке API.

Миграционный Playbook для Безопасной Интеграции API

Представим ситуацию: компания внедрила новую CRM-систему и теперь требуется интегрировать ее с существующей системой управления складом (WMS). Изначально все коммуникации происходили через прямые запросы к базе данных. Использование API кажется логичным шагом, но без должного внимания к безопасности это может привести к серьезным проблемам.

Старый Процесс: Прямые SQL Запросы

Раньше информация о заказах из CRM напрямую записывалась в таблицу заказов в базе данных WMS. Это обеспечивало простоту и скорость, но имело ряд недостатков:

- Отсутствие единой точки контроля: Любые изменения в структуре базы данных WMS требовали модификации CRM.

- Риски безопасности: CRM имела полные права доступа к таблице заказов, что увеличивало риск случайного или злонамеренного повреждения данных.

- Отсутствие аудита: Сложно отследить, кто и когда вносил изменения в данные.

Этот подход не был масштабируемым и надежным, особенно с учетом роста объемов данных и числа пользователей.

Новый Подход: API с Межсетевым Экраном и Аутентификацией

Вместо прямых SQL запросов, я предложил внедрить API для взаимодействия между CRM и WMS. API предоставил стандартизированный интерфейс для обмена данными, скрывая детали реализации WMS. Для защиты API были предприняты следующие шаги:

- Межсетевой экран: Установили межсетевой экран между CRM и WMS, чтобы контролировать входящий трафик и блокировать подозрительные запросы.

- Аутентификация и авторизация: Внедрили строгую аутентификацию на основе API-ключей и авторизацию на основе ролей, чтобы ограничить доступ CRM только к необходимым данным.

- Аудит логов: настроили подробное журналирование всех запросов к API, чтобы иметь возможность отслеживать действия пользователей и выявлять аномалии.

Этот подход позволил повысить безопасность, гибкость и масштабируемость системы.

Матрица Тестов для Безопасности API

Чтобы убедиться в надежности нового API, я разработал матрицу тестов, охватывающую различные аспекты безопасности:

| Тест | Описание | Ожидаемый результат |

|---|---|---|

| Аутентификация | Проверка валидности API-ключей | Неавторизованные запросы отклоняются |

| Авторизация | Проверка прав доступа для различных ролей | Пользователи имеют доступ только к своим данным |

| SQL инъекции | Попытки внедрения SQL кода через API | Запросы блокируются или экранируются |

| Межсайтовый скриптинг (XSS) | Попытки внедрения JavaScript кода через API | Данные экранируются |

| DDoS | Проверка устойчивости к DoS-атакам | Система продолжает функционировать |

| Тест на проникновение (Penetration Testing) | Имитация атак злоумышленников | Выявление уязвимостей |

Эта матрица помогла выявить и устранить потенциальные уязвимости до того, как они могли быть использованы злоумышленниками.

Этапы Запуска Безопасной Интеграции API

Запуск API – это тоже критически важный этап. Я рекомендую следовать следующим шагам:

- Пилотный проект: Запустите API в небольшой группе пользователей или на отдельном участке.

- Мониторинг: Внимательно следите за работой API, анализируйте логи и метрики.

- Устранение проблем: Оперативно реагируйте на любые выявленные проблемы.

- Постепенное расширение: После успешного завершения пилотного проекта начните постепенно расширять использование API на всю компанию.

Постепенное внедрение позволяет минимизировать риски и обеспечивает более плавный переход.

Анализ Результатов и Постоянное Улучшение

После запуска API важно постоянно анализировать его работу и вносить необходимые улучшения:

- Анализ логов: Регулярно просматривайте логи API, чтобы выявлять аномалии и подозрительную активность.

- Анализ производительности: Отслеживайте производительность API, чтобы выявлять узкие места и оптимизировать код.

- Обновление безопасности: Постоянно обновляйте программное обеспечение и библиотеки, используемые в API, чтобы закрывать известные уязвимости.

- Обратная связь: Собирайте обратную связь от пользователей API, чтобы выявлять проблемы и улучшать удобство использования.

Безопасность API – это непрерывный процесс, требующий постоянного внимания и совершенствования.

Ключевые Принципы Безопасной Интеграции API

В основе безопасной интеграции API лежат несколько ключевых принципов, которые я всегда стараюсь учитывать в своей работе:

1. Принцип Наименьших Привилегий (Least Privilege)

Каждый компонент системы должен иметь минимальный набор прав, необходимых для выполнения своих функций. Это уменьшает потенциальный ущерб в случае компрометации одного из компонентов. Например, если CRM-системе необходимо только читать информацию о товарах, она не должна иметь прав на их изменение.

2. Defense in Depth (Эшелонированная Защита)

Используйте несколько уровней защиты, чтобы в случае прорыва одного из них, остальные продолжали функционировать. Это может включать в себя межсетевые экраны, системы обнаружения вторжений (IDS), шифрование данных и строгую аутентификацию.

3. Zero Trust (Нулевое Доверие)

Не доверяйте никому и ничему по умолчанию. Все запросы должны быть тщательно проверены и авторизованы, независимо от того, откуда они исходят. Это особенно важно в облачных средах, где периметр безопасности размыт.

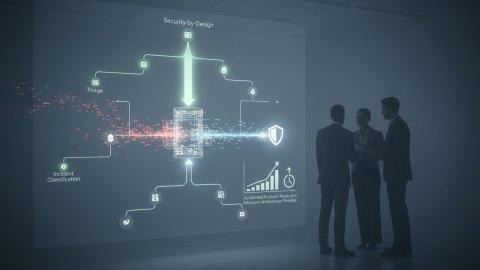

4. Secure by Default (Безопасность по Умолчанию)

Настройки безопасности должны быть максимально строгими по умолчанию. Разработчики должны осознанно смягчать ограничения, если это необходимо, а не наоборот. Например, новые API должны быть доступны только с ограниченного списка IP-адресов.

Практические Рекомендации для Безопасной Интеграции API

Теперь перейдем к конкретным рекомендациям, которые я использую в своей работе:

Защита Аутентификации и Авторизации

- Используйте надежные механизмы аутентификации: OAuth 2.0, JWT (JSON Web Token) и API-ключи – это стандартные инструменты.

- Шифруйте передаваемые учетные данные: Используйте HTTPS для защиты данных при передаче.

- Регулярно обновляйте ключи API: Это снижает риск компрометации ключей.

- Внедрите двухфакторную аутентификацию (2FA): Это добавит дополнительный уровень защиты.

Защита Данных

- Шифруйте конфиденциальные данные: Используйте шифрование как при передаче, так и при хранении данных.

- Токенизация данных: Замените конфиденциальные данные токенами, которые не содержат реальную информацию.

- Ограничьте объем передаваемых данных: API должны возвращать только ту информацию, которая необходима клиенту.

- Регулярно очищайте устаревшие данные: Храните только актуальную информацию.

Предотвращение Атак

- Ограничивайте частоту запросов (Rate Limiting): Это поможет предотвратить DoS-атаки.

- Валидируйте входные данные: Проверяйте все данные, поступающие в API, на соответствие ожидаемому формату и диапазону значений.

- Экранируйте данные: Защитите API от SQL-инъекций и XSS-атак.

- Используйте Web Application Firewall (WAF): Это поможет блокировать известные атаки.

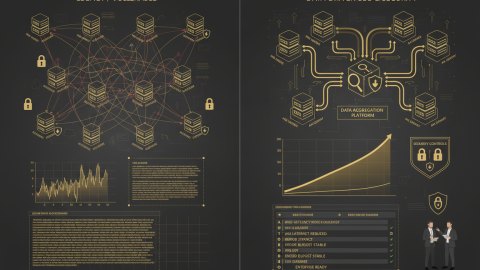

Мониторинг и Реагирование на Инциденты

- Ведите подробные логи: Регистрируйте все запросы к API, включая IP-адреса, время запроса, параметры и ответы.

- Настройте систему мониторинга: Отслеживайте ключевые метрики, такие как время ответа, количество ошибок и количество запросов.

- Создайте план реагирования на инциденты: Определите, как вы будете реагировать на различные типы атак.

- Регулярно проверяйте систему безопасности: Проводите тесты на проникновение и анализ уязвимостей. Обратите внимание на DevSecOps практики.

Антипаттерны в Безопасной Интеграции API

Чтобы не повторять чужие ошибки, важно знать о распространенных антипаттернах:

- Использование небезопасных протоколов: HTTP вместо HTTPS.

- Отсутствие валидации входных данных: Позволяет злоумышленникам внедрять вредоносный код.

- Хранение паролей в открытом виде: Крайне опасно.

- Недостаточный мониторинг: Не позволяет вовремя выявлять и реагировать на инциденты.

- Игнорирование обновлений безопасности: Делает систему уязвимой к известным атакам.

Заключение

Безопасная интеграция API – это сложная, но выполнимая задача. Следуя принципам и рекомендациям, изложенным в этой статье, вы сможете построить надежную и защищенную систему, которая позволит вам безопасно использовать API для интеграции ваших enterprise-систем. Важно помнить, что безопасность – это непрерывный процесс, требующий постоянного внимания и совершенствования.

Если у вас есть вопросы или вам нужна помощь в разработке и внедрении безопасных API, обратитесь к нам. Мы предлагаем профессиональные консалтинговые услуги в области архитектуры и безопасности API. Также, вам может быть интересна статья про Security-by-Design.

Связанные материалы

Расширенный Чеклист Безопасности API

Для более структурированного подхода к обеспечению безопасности API я предлагаю расширенный чек-лист, который можно адаптировать под конкретные нужды вашего проекта:

-

Аутентификация и Авторизация:

- Выбран и реализован подходящий механизм аутентификации (OAuth 2.0, JWT, API-ключи).

- Передача учетных данных осуществляется только по HTTPS.

- Внедрена ротация API-ключей.

- Рассмотрена возможность внедрения двухфакторной аутентификации (2FA).

- Используется принцип наименьших привилегий для авторизации.

- Проверены права доступа для каждого API endpoint.

-

Защита Данных:

- Конфиденциальные данные шифруются при передаче и хранении.

- Рассмотрена возможность токенизации данных.

- Объем передаваемых данных минимизирован.

- Настроено автоматическое удаление устаревших данных.

- Проведена классификация данных по степени конфиденциальности.

-

Предотвращение Атак:

- Реализовано ограничение частоты запросов (Rate Limiting).

- Входные данные валидируются на соответствие формату и диапазону.

- Данные экранируются для защиты от инъекций.

- Используется Web Application Firewall (WAF).

- Внедрены политики защиты от CSRF-атак.

- Включена защита от DDoS атак на уровне инфраструктуры.

-

Мониторинг и Реагирование:

- Ведутся подробные логи запросов к API.

- Настроена система мониторинга ключевых метрик.

- Разработан план реагирования на инциденты безопасности.

- Регулярно проводятся тесты на проникновение и анализ уязвимостей.

- Настроены алерты при аномальной активности.

- Проводится анализ логов безопасности.

-

Безопасность Кода:

- Проводится статический анализ кода на наличие уязвимостей.

- Проводится динамический анализ кода на наличие уязвимостей.

- Используются безопасные библиотеки и фреймворки.

- Регулярно обновляются зависимости.

- Внедрены практики безопасной разработки (например, OWASP guidelines).

-

Безопасность Инфраструктуры:

- Используется межсетевой экран (Firewall) для защиты API.

- Регулярно обновляется операционная система и другое системное программное обеспечение.

- Ограничен доступ к серверам API.

- Используется система обнаружения вторжений (IDS).

- Реализована сегментация сети.

-

Комплаенс и Соответствие Нормативам:

- API соответствует требованиям регуляторов (например, GDPR, HIPAA).

- Проведен аудит соответствия требованиям безопасности.

- Разработана документация по безопасности API.

- Проводится обучение персонала по вопросам безопасности API.

Пример Внедрения Безопасности API: Интеграция с Платежной Системой

Рассмотрим пример интеграции API с платежной системой. Представим, что enterprise-система должна взаимодействовать с внешней платежной системой для обработки платежей пользователей.

- Анализ рисков: Я начинаю с определения потенциальных рисков. В данном случае, это утечка данных кредитных карт, несанкционированный доступ к платежным операциям, атаки типа «человек посередине» и другие.

- Выбор протокола: Я выбираю HTTPS для шифрования трафика между enterprise-системой и платежной системой. Это обязательно.

- Аутентификация: Внедряю OAuth 2.0 для аутентификации enterprise-системы в платежной системе. Это позволит ограничить доступ только к необходимым операциям и избежать передачи логинов и паролей напрямую.

- Авторизация: Настраиваю права доступа таким образом, чтобы enterprise-система могла только создавать платежи и получать информацию об их статусе, но не могла отменять или изменять их.

- Валидация данных: Перед отправкой данных в платежную систему, я тщательно проверяю их на соответствие ожидаемому формату (например, номер кредитной карты должен соответствовать шаблону, сумма платежа должна быть положительной).

- Шифрование данных: Данные банковских карт шифруются на стороне enterprise-системы перед отправкой в платежную систему и расшифровываются только на стороне платежной системы.

- Логирование: Все запросы к платежной системе и ответы от неё записываются в логи с указанием времени, IP-адреса, параметров запроса и результата операции. Важно исключить попадание в логи конфиденциальной информации, такой как номера кредитных карт.

- Мониторинг: Настраивается мониторинг количества запросов к платежной системе, времени их выполнения и количества ошибок. В случае обнаружения аномалий (например, резкого увеличения числа запросов или ошибок) система автоматически уведомляет администраторов.

- Тестирование безопасности: Провожу регулярные тесты на проникновение, чтобы выявить потенциальные уязвимости в интеграции с платежной системой.

Стратегия Реагирования на Инциденты Безопасности API

Наличие четкой стратегии реагирования на инциденты безопасности – это критически важный элемент защиты API. Вот что я включаю в свою стратегию:

- Идентификация инцидента: Определение факта инцидента. Это может быть обнаружено системой мониторинга, анализа логов, сообщением от пользователей или внешним источником.

- Классификация инцидента: Определение типа инцидента (например, DoS-атака, SQL-инъекция, утечка данных) и его серьезности (низкая, средняя, высокая).

- Локализация инцидента: Определение затронутых систем и данных.

- Сдерживание инцидента: Принятие мер для предотвращения дальнейшего распространения инцидента. Это может включать в себя блокировку IP-адресов, отключение скомпрометированных API endpoint-ов, изменение паролей.

- Устранение уязвимости: Исправление причины, вызвавшей инцидент. Это может включать в себя обновление программного обеспечения, изменение конфигурации, исправление ошибок в коде.

- Восстановление системы: Восстановление работоспособности системы после устранения инцидента. Это может включать в себя восстановление данных из резервных копий, перезапуск серверов.

- Анализ инцидента: Проведение анализа причины инцидента и принятие мер для предотвращения его повторения в будущем.

- Сообщение об инциденте: Уведомление заинтересованных сторон об инциденте, если это необходимо в соответствии с требованиями законодательства или политики безопасности.

Каждый из этих этапов требует четких инструкций и распределения ответственности. Регулярное тестирование плана реагирования на инциденты помогает выявить слабые места и улучшить его эффективность.