Непрерывное развертывание (Continuous Deployment) — обычная практика для SaaS-платформ, стремящихся к быстрой поставке ценности. Однако, скорость не должна идти в ущерб стабильности. Каждая продакшен-регрессия выливается в операционные издержки, недовольство клиентов и, в конечном итоге, отток.

В этом руководстве мы разберем, как внедрение наблюдаемости и policy-driven API Gateway может помочь снизить риски, особенно когда нет стандартной политики версионирования API.

Цель: Снизить количество продакшен-регрессий после релизов.

Ограничение: Отсутствие стандартной политики API-versioning.

Бизнес-результат: Снижение операционного шума в поддержке и triage.

Фокус на кейсе: API Gateway как узкое место

Представьте себе SaaS-платформу с биллингом на основе подписок. API Gateway — это единая точка входа для всех запросов к различным микросервисам, включая:

- Аутентификацию и авторизацию.

- Маршрутизацию запросов.

- Ограничение скорости (rate limiting).

- Сбор метрик для биллинга.

Любая проблема в API Gateway мгновенно влияет на всех пользователей. Отсутствие версионирования API делает каждое развертывание потенциально опасным: изменения в upstream-сервисе могут сломать существующие интеграции.

Индикаторы риска: Когда звонит колокол

Определим ключевые индикаторы, сигнализирующие о надвигающейся проблеме:

- Увеличение времени ответа API Gateway.

- Рост числа ошибок 5xx на конкретном маршруте.

- Аномальное поведение трафика (например, резкий скачок запросов).

- Увеличение числа обращений в поддержку, связанных с интеграциями.

Поток данных: От запроса клиента до метрики на дашборде

Чтобы эффективно мониторить индикаторы риска, необходимо понимать, как данные перемещаются по системе:

- Клиент отправляет запрос на API Gateway.

- API Gateway обрабатывает запрос и перенаправляет его в соответствующий микросервис.

- Микросервис обрабатывает запрос и возвращает ответ.

- API Gateway собирает метрики о запросе (время ответа, статус код и т.д.) и отправляет их в систему мониторинга.

- Система мониторинга агрегирует метрики и отображает их на дашбордах, а также отправляет уведомления при превышении пороговых значений.

Шаги деплоя: Policy-Driven API Gateway

Переход к policy-driven маршрутизации позволяет гибко управлять поведением API Gateway без необходимости переписывать код при каждом изменении. Вот основные шаги:

- Определите политики маршрутизации: Например, маршрутизация запросов на основе заголовка HTTP, IP-адреса клиента, или версии API.

- Реализуйте движок политик: Это может быть open-source решение (например, Kong, Tyk, или Traefik) или собственная разработка.

- Определите lifecycle политик: необходимо предусмотреть workflow (CI/CD пайплайн) для изменения и тестирования политик routeing'а.

- Автоматизируйте развертывание политик: Используйте CI/CD пайплайн для автоматического применения изменений политик API Gateway.

Пример конфигурации (Kong):

# Kong Plugin Configuration

plugins:

- name: request-transformer

route:

name: my-route

config:

add:

headers:

- "X-API-Version: v2"

routes:

- name: my-route

paths: ["/my-api"]

service:

name: my-service

services:

- name: my-service

url: http://my-upstream-service:8080

Данная конфигурация добавляет заголовок `X-API-Version: v2` ко всем запросам, проходящим через маршрут `/my-api`. Это позволяет микросервису определить, какую версию API использовать.

Наблюдаемость: Выявляем аномалии до того, как они повлияют на пользователей

Наблюдаемость — это не просто мониторинг. Это возможность понимать, *почему* система ведет себя определенным образом. Основные компоненты наблюдаемости:

- Метрики: Количественные данные о производительности системы (время ответа, количество ошибок, загрузка CPU и т.д.).

- Логи: Текстовые записи о событиях, происходящих в системе.

- Трассировки: Информация о пути, который проходит запрос через различные компоненты системы.

Чек-лист: Настраиваем наблюдаемость для API Gateway

- Сбор метрик: Включите сбор метрик на API Gateway (время ответа, статус коды, количество запросов и т.д.).

- Агрегация и визуализация: Используйте инструменты мониторинга (например, Prometheus, Grafana) для агрегации и визуализации собранных метрик.

- Настройка алертов: Установите пороговые значения для ключевых метрик и настройте уведомления при их превышении.

- Корреляция логов и трассировок: Интегрируйте систему логирования и трассировки с API Gateway.

- Анализ аномалий: Регулярно анализируйте метрики, логи и трассировки для выявления аномалий и потенциальных проблем.

Пример запроса Prometheus:

rate(kong_http_status[5m])

Данный запрос возвращает количество HTTP-статус кодов, сгенерированных Kong за последние 5 минут.

Privacy-First: Как не скомпрометировать данные пользователей

При сборе и анализе метрик и логов важно соблюдать принципы защиты данных:

- Анонимизация: Скрывайте или удаляйте персональную информацию из логов и метрик.

- Шифрование: Используйте шифрование для защиты собранных данных.

- Ограничение доступа: Ограничивайте доступ к данным только для авторизованных пользователей.

- Соблюдение нормативных требований: Убедитесь, что ваша система мониторинга соответствует требованиям GDPR и другим нормативным актам.

Уделите особое внимание архитектуре AI-Observability, чтобы автоматизировать triage без раскрытия sensitive-данных.

Антипаттерны: Чего следует избегать

- Игнорирование алертов: Не игнорируйте уведомления от системы мониторинга.

- Отсутствие автоматизации: Ручное развертывание политик и анализ логов — трудоемкий и подверженный ошибкам процесс.

- Недостаточная наблюдаемость: Не собирайте только базовые метрики. Собирайте все данные, необходимые для выявления и анализа проблем.

- Отсутствие документации: Документируйте политики маршрутизации и процедуры мониторинга.

Для более глубокого погружения в тему автоматизации reporting'а, рекомендую ознакомиться со статьей Automated Reporting Pipelines для B2B.

Заключение: Инвестиции в стабильность

Внедрение наблюдаемости и policy-driven API Gateway — это инвестиции в стабильность и надежность SaaS-платформы. Это позволяет не только снизить риски продакшен-регрессий, но и повысить скорость разработки за счет автоматизации и возможности быстрого внесения изменений.

Помните, что наблюдаемость — это непрерывный процесс. Регулярно пересматривайте политики маршрутизации, настраивайте новые алерты и анализируйте данные для выявления потенциальных проблем.

Приглашаем вас заказать консультацию, чтобы обсудить, как оптимизировать вашу систему мониторинга и наблюдаемости.

Связанные материалы

Advanced Policy-Driven API Gateway: углубленный взгляд

В предыдущих разделах мы рассмотрели основы policy-driven API Gateway. Теперь рассмотрим более продвинутые концепции, которые позволят вам максимально эффективно использовать этот подход.

Динамическое управление политиками

В идеальном мире политики API Gateway должны быть динамическими и адаптироваться к изменяющимся условиям. Это означает, что вы должны иметь возможность изменять политики в режиме реального времени, без необходимости перезапуска API Gateway. Вот несколько способов достижения этой цели:

- Использование внешнего хранилища политик: Храните политики во внешнем хранилище данных (например, базе данных, key-value store), к которому API Gateway может обращаться в режиме реального времени.

- API для управления политиками: Предоставьте API для управления политиками, который позволит вам добавлять, изменять и удалять политики программным способом.

- Интеграция с CI/CD: Интегрируйте управление политиками в ваш CI/CD пайплайн, чтобы автоматизировать развертывание изменений политик.

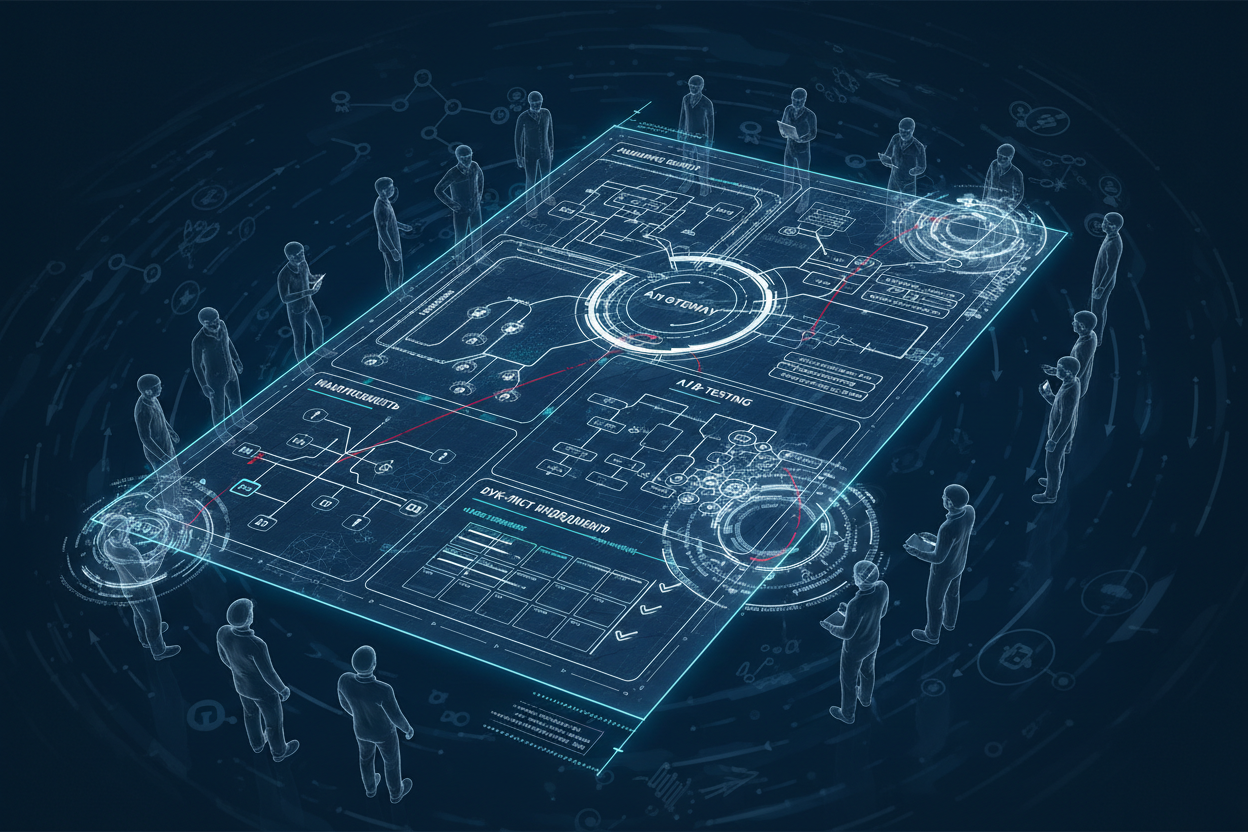

A/B-тестирование политик

Прежде чем развертывать новую политику в продакшене, полезно провести A/B-тестирование, чтобы оценить ее влияние на производительность и стабильность системы. Вы можете настроить API Gateway для применения новой политики к небольшой части трафика и сравнить ее с текущей политикой.

Шаги для A/B-тестирования политик:

- Определите метрики: Определите метрики, которые вы будете использовать для сравнения политик (например, время ответа, количество ошибок, использование ресурсов).

- Создайте новую политику: Сконфигурируйте новую политику, которую вы хотите протестировать.

- Настройте разделение трафика: Используйте возможности API Gateway для разделения трафика между старой и новой политиками (например, 90% трафика идет на старую политику, а 10% на новую).

- Соберите данные: Соберите метрики для обеих политик в течение некоторого времени.

- Проанализируйте результаты: Сравните метрики для обеих политик и определите, какая политика лучше.

- Разверните лучшую политику: Разверните лучшую политику на весь трафик.

Безопасность политик

Политики API Gateway могут содержать конфиденциальную информацию, такую как ключи API, токены аутентификации и правила авторизации. Важно обеспечить безопасность политик, чтобы предотвратить несанкционированный доступ к ним.

Рекомендации по безопасности политик:

- Шифрование: Зашифруйте все конфиденциальные данные, хранящиеся в политиках.

- Контроль доступа: Ограничьте доступ к политикам только для авторизованных пользователей и систем.

- Аудит: Ведите аудит всех изменений политик, чтобы отслеживать, кто и когда изменял политики.

- Версионирование: Используйте версионирование политик, чтобы иметь возможность восстановить предыдущую версию политики в случае возникновения проблем.

Автоматизация триажа инцидентов с помощью AI-Observability

Интеграция AI-Observability позволяет значительно ускорить процесс триажа инцидентов. AI может анализировать логи, метрики и трассировки, выявлять аномалии и предлагать возможные причины инцидента.

Рассмотрим конкретный пример. Предположим, вы заметили увеличение времени ответа API Gateway. AI-Observability система может автоматически:

- Проанализировать логи API Gateway и микросервисов.

- Сопоставить метрики API Gateway с метриками микросервисов.

- Выявить, что увеличение времени ответа связано с определенным микросервисом.

- Предложить возможные причины: перегрузка микросервиса, проблемы с базой данных, сетевые проблемы.

Преимущества автоматизации триажа:

- Сокращение времени восстановления: AI может быстрее выявлять причины инцидентов, что позволяет быстрее восстанавливать работоспособность системы.

- Уменьшение нагрузки на инженеров: AI берет на себя рутинную работу по анализу логов и метрик, освобождая инженеров для более сложных задач.

- Улучшение качества обслуживания: Более быстрое восстановление работоспособности системы приводит к улучшению качества обслуживания пользователей.

Policy-Driven API Gateway: антипаттерны и как их избежать

При внедрении policy-driven API Gateway важно избегать распространенных ошибок, которые могут привести к проблемам с производительностью, безопасностью и управляемостью системы.

Антипаттерны и способы их избежать:

- Слишком сложные политики: Сложные политики трудно читать, понимать и поддерживать. Разбивайте сложные политики на более мелкие и простые.

- Дублирование политик: Дублирование политик приводит к усложнению управления и потенциальным ошибкам. Используйте общие политики и параметризируйте их.

- Отсутствие тестирования политик: Не тестировать политики перед развертыванием в продакшене — это рискованно. Используйте автоматизированные тесты для проверки политик.

- Игнорирование мониторинга политик: Не мониторить политики — значит не знать, как они влияют на систему. Используйте мониторинг для отслеживания производительности политик и выявления проблем.

- Недостаточная документация: Отсутствие документации затрудняет понимание и поддержку политик. Документируйте все политики, включая их назначение, параметры и примеры использования.

Чек-лист: Внедрение Policy-Driven API Gateway в SaaS

Этот чек-лист поможет вам успешно внедрить policy-driven API Gateway в вашей SaaS-платформе:

- Определите цели внедрения: Четко определите, каких целей вы хотите достичь с помощью policy-driven API Gateway (например, повышение безопасности, улучшение производительности, упрощение управления).

- Выберите подходящее решение: Выберите решение API Gateway, которое поддерживает policy-driven маршрутизацию и соответствует вашим требованиям.

- Разработайте архитектуру: Разработайте архитектуру вашей policy-driven API Gateway, включая хранилище политик, движок политик и систему мониторинга.

- Создайте базовый набор политик: Создайте базовый набор политик, которые будут использоваться для обработки типичных запросов.

- Автоматизируйте развертывание и управление политиками: Автоматизируйте развертывание и управление политиками с помощью CI/CD и API.

- Настройте мониторинг и алертинг: Настройте мониторинг и алертинг для отслеживания производительности политик и выявления проблем.

- Обучите команду: Обучите вашу команду работе с policy-driven API Gateway.

- Постепенно развертывайте изменения: Развертывайте изменения политик постепенно, чтобы минимизировать риски.

- Регулярно пересматривайте и оптимизируйте политики: Регулярно пересматривайте и оптимизируйте политики на основе данных мониторинга.