Onboarding разработчиков, особенно в сложных корпоративных стеках типа Bitrix24, часто превращается в узкое место. Медленная адаптация приводит к задержкам в разработке, увеличению количества ошибок и снижению общего Time-to-Value. В контексте Risk-Ops, плохой onboarding – это увеличение операционных рисков, связанных с человеческим фактором, снижением качества кода и потенциальными проблемами безопасности.

Цель этого decision memo – обосновать необходимость инвестиций в редизайн портала документации и инструменты для developer onboarding в Bitrix24, рассматривая это как часть стратегии Risk-Ops. Мы рассмотрим сценарий инцидента, необходимую логику детекта, предлагаемую архитектурную схему, примеры кода, процесс валидации и ожидаемые результаты.

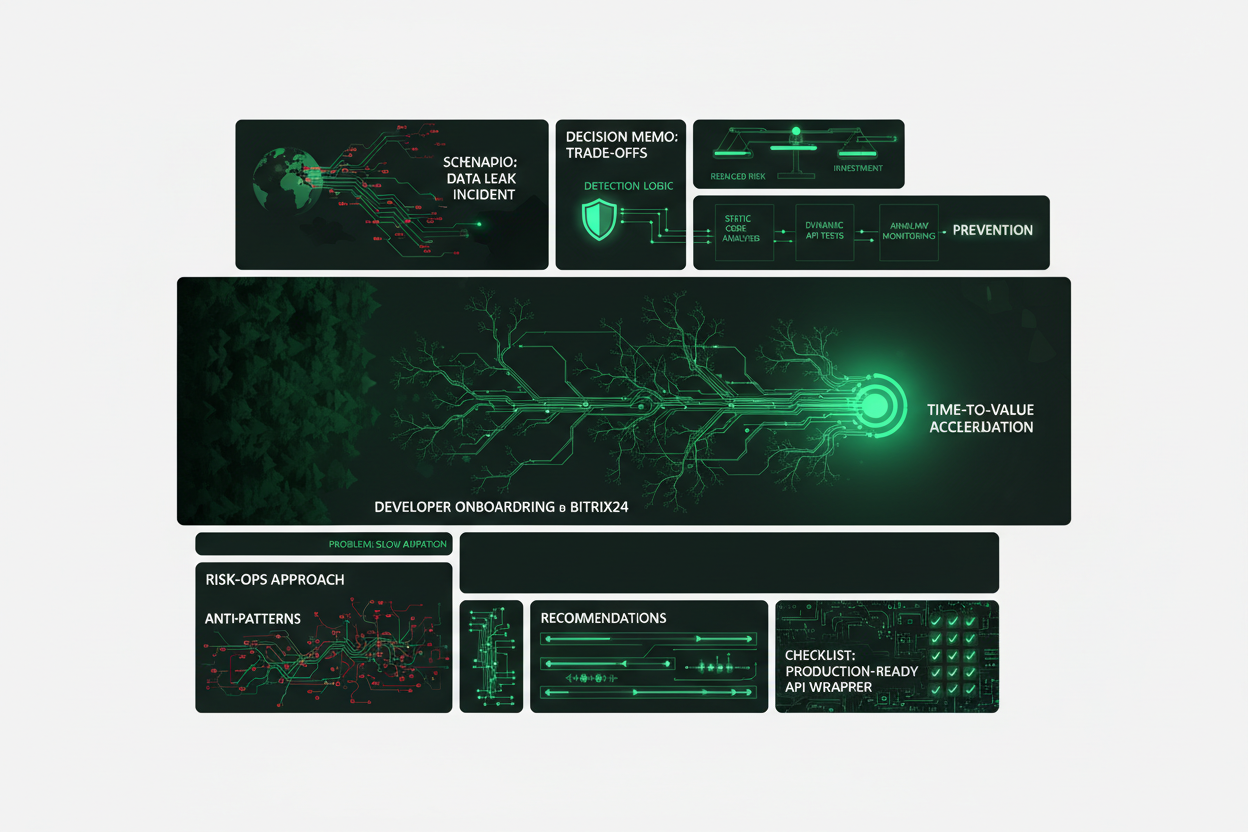

Сценарий инцидента: Утечка Конфиденциальных Данных из-за Неправильной Конфигурации

Представьте, что новый разработчик, не до конца освоивший специфику Bitrix24, вносит изменения в код, отвечающий за интеграцию с внешней CRM-системой. Из-за недостаточной документации и отсутствия автоматизированных проверок, он некорректно настраивает права доступа и раскрывает конфиденциальные данные клиентов через общедоступный API. Это приводит к нарушению compliance, штрафам и репутационным потерям. Risk-Ops требует предотвращения подобных инцидентов.

Логика детекта: Автоматизированные Проверки и Мониторинг Аномалий

Чтобы выявить подобные проблемы на ранней стадии, необходима многоуровневая система детекта:

- Статический анализ кода: Автоматическая проверка кода на соответствие стандартам безопасности и best practices Bitrix24.

- Динамический анализ: Тестирование API с помощью автоматизированных тестов, имитирующих различные сценарии использования, включая попытки несанкционированного доступа.

- Мониторинг аномалий: Отслеживание необычной активности пользователей (например, резкий рост количества обращений к API со стороны нового разработчика) и автоматическое оповещение ответственных лиц. Сквозная наблюдаемость API и lineage tracking критически важны для быстрого реагирования.

Архитектурная Схема: Портал Документации, Инструменты Автоматической Проверки и Панель Мониторинга

Предлагаемая архитектура включает в себя следующие компоненты:

- Централизованный портал документации: Полная и актуальная документация по всем аспектам разработки в Bitrix24, включая API, best practices, security guidelines и примеры кода.

- Инструменты автоматической проверки кода: Интеграция с CI/CD пайплайном для автоматического запуска статического и динамического анализа кода при каждом коммите.

- Панель мониторинга: Отображение ключевых метрик, связанных с onboarding (время адаптации, количество коммитов, количество ошибок), и алертов, сгенерированных системой мониторинга аномалий.

Компоненты портала документации:

- Интерактивные туториалы: Пошаговые инструкции с примерами кода, которые можно сразу же запустить в тестовой среде.

- Примеры использования: Коллекция реальных сценариев использования API Bitrix24 с подробными объяснениями и best practices.

- FAQ и troubleshooting: База знаний с ответами на часто задаваемые вопросы и решениями распространенных проблем.

- Поиск: Эффективный поиск по всей документации.

Интеграция с Bitrix24 Marketplace

Важно обеспечить интеграцию с Bitrix24 Marketplace для возможности быстрого развертывания и тестирования разработанных решений.

Примеры кода: Автоматическая Проверка Прав Доступа к API

Ниже приведен пример кода на Python, демонстрирующий автоматическую проверку правильности настройки прав доступа к API Bitrix24:

import requests

import json

class Bitrix24APIAccessControl:

def __init__(self, api_url, access_token):

self.api_url = api_url

self.access_token = access_token

def check_access(self, method, allowed_roles):

"""Checks if the API method is accessible to the specified roles."""

try:

headers = {"Authorization": f"Bearer {self.access_token}"}

response = requests.post(f"{self.api_url}/{method}", headers=headers)

response.raise_for_status() # Raise HTTPError for bad responses (4xx or 5xx)

data = response.json()

if data.get("error"):

print(f"Error: {data['error_description']}")

return False

# Simulate access control check. In a real implementation, this would

# involve querying the Bitrix24 API to determine the user's roles.

user_roles = self._get_user_roles()

if any(role in allowed_roles for role in user_roles):

print(f"Access granted to method '{method}' for roles: {user_roles}")

return True

else:

print(f"Access denied to method '{method}' for roles: {user_roles}. Allowed roles: {allowed_roles}")

return False

except requests.exceptions.RequestException as e:

print(f"Request exception: {e}")

return False

except json.JSONDecodeError:

print("Failed to decode JSON response.")

return False

def _get_user_roles(self):

# Placeholder for fetching user roles from Bitrix24. In a real implementation,

# this would involve querying the Bitrix24 API.

return ["administrator"]

# Example usage

api_url = "https://your-bitrix24-domain.com/rest/"

access_token = "your_access_token"

access_control = Bitrix24APIAccessControl(api_url, access_token)

# Check access to a specific API method

access_control.check_access("crm.deal.list", ["administrator", "sales_manager"])

Валидация: Unit-тесты и Интеграционные Тесты

Для валидации предложенного решения необходимы следующие виды тестов:

- Unit-тесты: Проверка отдельных компонентов архитектуры (например, корректность работы инструментов автоматической проверки кода).

- Интеграционные тесты: Проверка взаимодействия между различными компонентами (например, проверка того, что система мониторинга аномалий правильно оповещает ответственных лиц при обнаружении подозрительной активности).

- E2E тесты: Сквозные тесты, имитирующие реальный процесс onboarding разработчика и проверяющие, что все компоненты системы работают правильно.

Итоги: Уменьшение Рисков и Ускорение Time-to-Value

Инвестиции в редизайн портала документации и инструменты для developer onboarding в Bitrix24, рассматриваемые с точки зрения Risk-Ops, позволяют значительно уменьшить операционные риски, связанные с человеческим фактором, и ускорить Time-to-Value за счет более быстрой адаптации новых разработчиков.

Чеклист основных рисков и контрмер

| Риск | Контрмера |

|---|---|

| Устаревшая документация | Регулярное обновление и ревью документации |

| Недостаточное покрытие тестами | Расширение тестового покрытия, включая unit, integration и end-to-end тесты |

| Недостаточная видимость рисков | Реализация панели мониторинга и алертов |

| Сложность в адаптации | Разработка интерактивных туториалов и примеров использования |

| Неправильная конфигурация прав доступа | Автоматизированные проверки прав доступа к API |

Рекомендации

Мы рекомендуем инвестировать в разработку и внедрение предложенного решения. Это позволит создать более безопасную и эффективную среду разработки в Bitrix24, уменьшить риски и ускорить Time-to-Value. Важно помнить, что Bitrix24 – это мощная платформа, ML-Ready архитектура должна учитывать его специфику.

Хотите повысить надежность и скорость разработки вашего B2B-проекта? Обратитесь к нам за консультацией, и мы поможем вам разработать и внедрить эффективные Risk-Ops стратегии.

Связанные материалы

Подробный план внедрения: Risk-Ops в Bitrix24 Developer Onboarding

Внедрение подхода Risk-Ops для улучшения адаптации разработчиков в Bitrix24 требует четкого плана. Вот разбивка на этапы, best practices и потенциальные проблемы:

Этап 1: Оценка Текущего Состояния

Первым шагом является полная оценка текущего процесса onboarding разработчиков. Необходим анализ документации, инструментов и процедур.

- Интервью с разработчиками: Проведите интервью с новыми и опытными разработчиками, чтобы понять их pain points и потребности.

- Аудит документации: Оцените актуальность, полноту и понятность существующей документации. Определите пробелы и устаревшие разделы.

- Анализ инструментов: Оцените используемые инструменты разработки, тестирования и развертывания. Выявите bottlenecks и возможности автоматизации.

- Оценка безопасности: Проведите аудит безопасности текущей инфраструктуры и процессов разработки. Определите potential vulnerabilities.

Этап 2: Разработка Портала Документации

Создание централизованного портала документации – ключевой шаг. Он должен быть удобным, понятным и содержать всю необходимую информацию.

- Создание структуры: Разработайте логичную структуру портала, учитывающую различные категории информации (API, примеры кода, troubleshooting).

- Наполнение контентом: Заполните портал актуальной и полной информацией. Используйте примеры кода, скриншоты и видео для улучшения понимания.

- Интеграция с инструментами: Интегрируйте портал с инструментами разработки и Marketplace для удобства работы.

- Обратная связь: Создайте механизм обратной связи для сбора отзывов и предложений от разработчиков.

Этап 3: Автоматизация Проверок и Мониторинга

Автоматизация проверок и мониторинга позволяет выявлять риски на ранних стадиях и предотвращать инциденты.

- Настройка автоматических проверок: Разработайте и настройте автоматические проверки для выявления потенциальных vulnerabilities и ошибок конфигурации.

- Мониторинг аномалий: Внедрите систему мониторинга аномалий для обнаружения подозрительной активности и несанкционированного доступа.

- Алерты: Настройте систему алертов для оперативного оповещения ответственных лиц при обнаружении рисков и инцидентов.

- Регулярный анализ: Проводите регулярный анализ logs и метрик для выявления трендов и улучшения системы мониторинга.

Этап 4: Обучение и Поддержка

Обучение разработчиков и обеспечение необходимой поддержки – важный элемент успешного внедрения Risk-Ops.

- Проведение тренингов: Организуйте тренинги для разработчиков по вопросам безопасности, правильной конфигурации и использования инструментов.

- Создание mentorship-программы: Создайте программу mentorship для новых разработчиков, чтобы они могли получить помощь и поддержку от опытных коллег.

- Документация и FAQ: Предоставьте подробную документацию и ответы на часто задаваемые вопросы.

- Регулярная обратная связь: Регулярно собирайте обратную связь от разработчиков для улучшения процесса onboarding и Risk-Ops стратегий.

Этап 5: Оценка Эффективности и Оптимизация

Регулярная оценка эффективности и оптимизация позволяет поддерживать Risk-Ops стратегию в актуальном состоянии и адаптировать ее к меняющимся требованиям.

- Сбор метрик: Собирайте метрики, отражающие эффективность Risk-Ops стратегии (например, количество инцидентов безопасности, время адаптации разработчиков).

- Анализ данных: Анализируйте собранные данные для выявления трендов и улучшения стратегии.

- Оптимизация процессов: Постоянно оптимизируйте процессы и инструменты для повышения эффективности и снижения рисков.

- Регулярный аудит: Проводите регулярный аудит Risk-Ops стратегии и infrastructure для выявления потенциальных vulnerabilities и улучшения безопасности.

Примеры антипаттернов при внедрении Risk-Ops:

- Игнорирование обратной связи от разработчиков: Не прислушиваться к мнению разработчиков и не учитывать их pain points при разработке Risk-Ops стратегии.

- Недостаточное обучение: Не проводить достаточное обучение разработчиков по вопросам безопасности и правильной конфигурации.

- Сложная документация: Предоставлять сложную и непонятную документацию, затрудняющую адаптацию разработчиков.

- Отсутствие автоматизации: Не автоматизировать проверки и мониторинг, полагаясь только на ручные процессы.

- Игнорирование алертов: Игнорировать алерты системы мониторинга, что приводит к несвоевременному реагированию на инциденты.

- Редкие обновления: Не обновлять документацию и инструменты, что приводит к их устареванию и снижению эффективности.

Примеры внедрения:

Пример 1: Автоматизация проверки конфигурации Kubernetes. Компания внедрила инструменты для автоматической проверки конфигурации Kubernetes-кластеров, чтобы предотвратить неправильную настройку прав доступа и утечку данных. Они использовали YAML-манифесты и политики для автоматической валидации конфигураций при деплое, что значительно снизило риски и ускорило процесс развертывания.

Пример 2: Внедрение SAST/DAST для Bitrix24 компонентов. Для выявления уязвимостей в компонентах написанных на PHP внедрили SAST (Static Application Security Testing) и DAST (Dynamic Application Security Testing). Это позволило на ранней стадии разработки обнаруживать потенциальные уязвимости (SQL Injection, XSS и т.д.)

Дополнительные рекомендации:

Адаптивность и гибкость: Risk-Ops стратегия должна быть адаптивной и гибкой, чтобы учитывать изменения в требованиях, технологиях и угрозах безопасности. Регулярно пересматривайте и адаптируйте стратегию для поддержания ее актуальности.

Сотрудничество между командами: Важно обеспечить сотрудничество между командами разработки, безопасности и эксплуатации для эффективного внедрения и поддержки Risk-Ops стратегии.

Ориентация на результат: Сосредоточьтесь на достижении конкретных результатов (например, снижение количества инцидентов, ускорение адаптации разработчиков) и регулярно оценивайте прогресс.

Чеклист подготовки production-ready API wrapper к Bitrix24

| Пункт | Описание | Статус |

|---|---|---|

| Аутентификация и авторизация | Проверка корректной работы токенов, OAuth и прав доступа. | |

| Обработка ошибок | Реализация корректной логики обработки ошибок и retry policies. | |

| Валидация входных данных | Проверка входных параметров API на соответствие требованиям. | |

| Логирование | Внедрение детального логирования запросов и ответов API. | |

| Мониторинг | Настройка метрик и алертов для мониторинга производительности и ошибок. | |

| Тестирование | Покрытие кода unit-тестами и интеграционными тестами. | |

| Документация | Подготовка документации API для разработчиков. | |

| Безопасность | Оценка и устранение уязвимостей безопасности (SAST/DAST). |