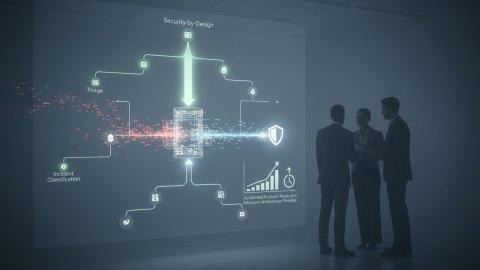

Security-by-Design – это не просто модный термин, это необходимость в современной разработке цифровых продуктов. Это подход, при котором безопасность учитывается на каждом этапе жизненного цикла продукта, от проектирования до развертывания и эксплуатации. Я убедился на практике, что такой подход позволяет избежать множества проблем в будущем, снизить риски и затраты на исправление уязвимостей.

Кейс: Защита B2B SaaS-платформы от Несанкционированного Доступа

Представьте B2B SaaS-платформу, предоставляющую услуги финансовой аналитики. Клиенты хранят в ней конфиденциальные данные. Основная задача – предотвратить несанкционированный доступ к этим данным. На начальном этапе проектирования мы сразу заложили в архитектуру несколько ключевых принципов:

- Принцип наименьших привилегий: Каждый компонент системы и каждый пользователь имеет доступ только к тем ресурсам, которые необходимы для выполнения его задач.

- Многофакторная аутентификация: Использование нескольких факторов аутентификации (пароль, одноразовый код, биометрия) для защиты учетных записей.

- Шифрование данных: Защита данных как при передаче, так и при хранении.

Индикаторы Риска: На Что Обратить Внимание

Очень важно определить потенциальные угрозы и уязвимости на ранних этапах. Вот несколько индикаторов риска, которые я обычно отслеживаю:

- Недостаточная аутентификация и авторизация: Слабые пароли, отсутствие многофакторной аутентификации, неправильно настроенные права доступа.

- Уязвимости в коде: SQL-инъекции, межсайтовый скриптинг (XSS), переполнение буфера.

- Ненадежная инфраструктура: Уязвимости в операционной системе, сети, используемых библиотеках.

- Недостаточный мониторинг и аудит: Отсутствие журналов событий, невозможность отслеживания действий пользователей.

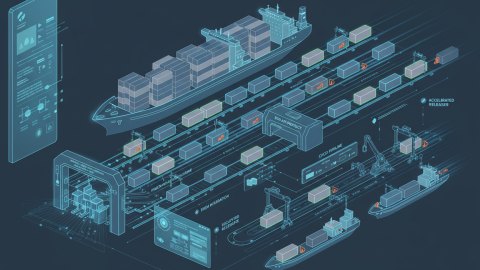

Поток Данных: Обеспечение Безопасности на Каждом Шаге

Необходимо понимать, как данные перемещаются внутри системы, и защищать их на каждом этапе. Обычно я использую диаграммы потоков данных (Data Flow Diagrams) для визуализации этого процесса. Вот основные шаги обеспечения безопасности потока данных:

- Шифрование данных при передаче: Использование HTTPS для защиты данных, передаваемых между клиентом и сервером.

- Шифрование данных при хранении: Использование шифрования дисков, баз данных, файлов.

- Контроль доступа к данным: Ограничение доступа к данным на основе ролей и привилегий.

- Валидация входных данных: Проверка всех данных, поступающих в систему, на соответствие ожидаемому формату и диапазону.

Шаги Деплоя: Интеграция Безопасности в CI/CD

Процесс деплоя должен быть автоматизирован и включать в себя проверку на наличие уязвимостей. Я предпочитаю подход DevSecOps, описанный в статье DevSecOps: Автоматизация политик безопасности для соответствия требованиям. Вот основные шаги:

- Статический анализ кода: Автоматический поиск уязвимостей в коде до его запуска.

- Динамический анализ безопасности: Тестирование приложения на наличие уязвимостей в реальном времени.

- Сканирование уязвимостей: Поиск уязвимостей в инфраструктуре и используемых библиотеках.

- Автоматическое развертывание с проверкой безопасности: Использование инструментов CI/CD для автоматического развертывания приложений с проверкой на наличие уязвимостей.

Наблюдаемость: Мониторинг и Реагирование на Инциденты

Недостаточно просто внедрить меры безопасности, необходимо постоянно контролировать их эффективность. Я всегда настраиваю комплексный мониторинг, включающий:

- Централизованный сбор журналов: Сбор журналов со всех компонентов системы в одном месте.

- Мониторинг безопасности: Отслеживание подозрительной активности, попыток несанкционированного доступа, аномалий в трафике.

- Система оповещений: Автоматическое уведомление о критических событиях безопасности.

- План реагирования на инциденты: Четкий план действий в случае обнаружения инцидента безопасности. Важно учесть, что Архитектура, Готовая к ML: Предотвращение Каскадных Сбоев через IP Intelligence - это актуальное направление для выявления аномалий.

В заключение, security-by-design – это не разовая акция, а непрерывный процесс. Требуется постоянный мониторинг, анализ и адаптация к новым угрозам. Помните, что это инвестиция в будущее вашего продукта и доверие ваших клиентов.

Если вам нужна помощь в разработке безопасной архитектуры для вашего цифрового продукта, обращайтесь ко мне. Я предлагаю консультации по security-by-design и другие услуги в сфере архитектуры.