В мире B2B SaaS, где доверие клиентов является краеугольным камнем успеха, надежная команда Blue Team – это не просто желательное дополнение, а насущная необходимость. Моя задача как архитектора систем – обеспечить, чтобы инфраструктура не только отвечала требованиям масштабируемости и производительности, но и была максимально защищена от потенциальных угроз. В этой статье я поделюсь своим видением построения эффективной Blue Team, способной оперативно реагировать на инциденты безопасности и минимизировать риски для вашего бизнеса.

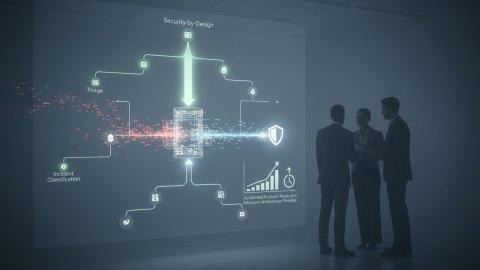

В этой статье мы разберем основные этапы работы Blue Team – от триажа алертов до автоматизации процессов – и рассмотрим, как каждый этап способствует повышению общего уровня безопасности B2B SaaS платформы.

Триаж алертов: фильтруем шум, фокусируемся на важном

Первый этап работы Blue Team – это триаж алертов. Представьте себе поток уведомлений от различных систем мониторинга, SIEM, IDS/IPS. Большинство из них – это ложные срабатывания. Задача триажа – отделить зерна от плевел, выявить действительно важные инциденты, требующие немедленного внимания. Для этого необходимо разработать четкие критерии и процедуры:

- Приоритизация: ранжируйте алерты по степени критичности, основываясь на потенциальном ущербе для бизнеса. Алерты, связанные с доступом к конфиденциальным данным, должны иметь наивысший приоритет.

- Контекст: соберите как можно больше информации об алерте – время возникновения, затронутые системы, пользователи. Это поможет определить, является ли алерт частью более крупной атаки.

- Автоматизация: используйте инструменты автоматизации для первичного анализа алертов. Например, SIEM-системы могут автоматически сопоставлять алерты с известными индикаторами компрометации (IOC).

Мини-кейс: как мы ускорили триаж алертов в 3 раза

В одном из проектов мы столкнулись с проблемой огромного количества ложных срабатываний от системы обнаружения вторжений (IDS). Триаж алертов занимал у команды Blue Team большую часть времени. Мы внедрили систему автоматической фильтрации, основанную на машинном обучении. Эта система анализировала алерты и автоматически закрывала те, которые с высокой вероятностью были ложными срабатываниями. В результате время, затрачиваемое на триаж алертов, сократилось в три раза, а команда смогла сосредоточиться на действительно важных инцидентах.

Расследование инцидентов: копаем глубже, находим корень проблемы

После того, как вы выявили подозрительный инцидент, необходимо провести тщательное расследование. Цель расследования – определить масштаб инцидента, выявить скомпрометированные системы и пользователей, и установить причину произошедшего. Вот несколько ключевых шагов:

- Сбор данных: соберите все доступные данные об инциденте – логи, записи сетевого трафика, дампы памяти.

- Анализ: проанализируйте собранные данные, чтобы выявить аномалии и установить связи между различными событиями.

- Определение масштаба: определите, какие системы и пользователи были скомпрометированы.

- Устранение последствий: примите меры по устранению последствий инцидента – изолируйте скомпрометированные системы, смените пароли, восстановите данные из резервных копий.

Важно документировать каждый шаг расследования, чтобы в будущем можно было использовать этот опыт для предотвращения подобных инцидентов.

Geo pivot: используем географические данные для выявления атак

В B2B SaaS, особенно если ваша платформа предоставляет услуги в разных регионах мира, географические данные могут быть ценным источником информации для выявления атак. Geo pivot – это метод анализа данных, при котором географическое расположение пользователя или системы используется для выявления подозрительной активности. Например:

- Необычные местоположения: если пользователь обычно работает из Европы, а внезапно входит в систему из Китая, это может быть признаком взлома учетной записи.

- Массовая активность из одного региона: если большое количество запросов к вашему API поступает из одного региона, это может быть признаком DDoS-атаки.

- Сопоставление с данными об угрозах: сопоставьте географическое расположение источника атаки с известными данными об угрозах. Например, если атака исходит из страны, которая известна как источник киберпреступности, это повышает вероятность того, что это реальная атака. Для этого можно использовать IP Intelligence.

Geo pivot позволяет быстро выявлять и блокировать атаки, которые используют географическую маскировку.

Автоматизация: освобождаем ресурсы, повышаем эффективность

Ручной анализ алертов и расследование инцидентов – это трудоемкие и дорогостоящие процессы. Автоматизация позволяет освободить ресурсы Blue Team и повысить ее эффективность. Вот несколько областей, где автоматизация может быть особенно полезной:

- Автоматический триаж алертов: SIEM-системы могут автоматически анализировать алерты и отфильтровывать ложные срабатывания.

- Автоматическое расследование: инструменты SOAR (Security Orchestration, Automation and Response) могут автоматически собирать данные об инциденте, анализировать их и предлагать варианты решений.

- Автоматическое реагирование: SOAR-системы могут автоматически реагировать на определенные типы инцидентов, например, блокировать IP-адреса, с которых исходит атака.

Внедрение автоматизации требует тщательного планирования и настройки, но в конечном итоге это окупится сторицей, позволяя вашей Blue Team более эффективно защищать B2B SaaS платформу.

Для более глубокого погружения в тему автоматизации и CI/CD рекомендую ознакомиться со статьей CI/CD для высоконагруженных B2B SaaS, где мы рассматриваем, как автоматизация процессов помогает ускорить выпуск обновлений и повысить надежность инфраструктуры.

Профилактика: инвестируем в безопасность, предотвращаем инциденты

Лучшая защита – это нападение, и в контексте Blue Team это означает инвестирование в профилактику. Цель профилактики – предотвратить возникновение инцидентов безопасности. Вот несколько мер, которые можно принять:

- Обучение персонала: обучите сотрудников распознавать фишинговые письма и другие виды атак.

- Регулярные проверки безопасности: проводите регулярные проверки безопасности вашей инфраструктуры, чтобы выявить уязвимости.

- Внедрение Security-by-Design: учитывайте вопросы безопасности на каждом этапе разработки и внедрения новых функций. Подход Security-by-Design предполагает, что безопасность является неотъемлемой частью архитектуры системы, а не просто надстройкой.

- Анализ угроз и уязвимостей: регулярно обновляйте модели угроз, адаптируя их к изменяющемуся ландшафту киберугроз. Смотрите Playbook архитектора: модель угроз для B2B integration flow.

Инвестиции в профилактику – это инвестиции в будущее вашей B2B SaaS платформы. Регулярный анализ моделей угроз позволит вам взглянуть на архитектуру вашей системы глазами злоумышленника и проактивно закрывать потенциальные бреши.

Заключение: Blue Team – это непрерывный процесс

Создание эффективной Blue Team – это не разовое мероприятие, а непрерывный процесс. Необходимо постоянно совершенствовать процессы триажа, расследования и автоматизации, а также инвестировать в профилактику. Только так вы сможете обеспечить надежную защиту вашей B2B SaaS платформы и сохранить доверие своих клиентов.

Хотите разработать надежную архитектуру для вашего B2B SaaS проекта? Свяжитесь со мной, чтобы обсудить, как я могу помочь вам в этом.