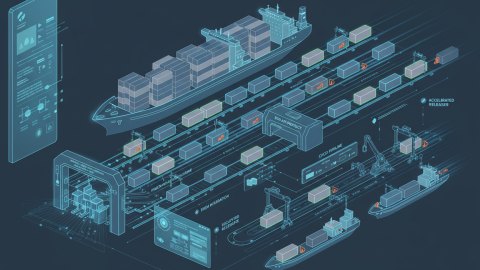

Приветствую! Как архитектор, я часто сталкиваюсь с необходимостью обеспечения безопасности интеграционных потоков в B2B-системах. Threat modeling – это не просто модное слово, это – критически важный процесс, который помогает выявить и устранить потенциальные уязвимости до того, как они станут проблемой. В этой статье я поделюсь своим подходом к использованию Threat Model Canvas, чтобы сделать этот процесс максимально эффективным.

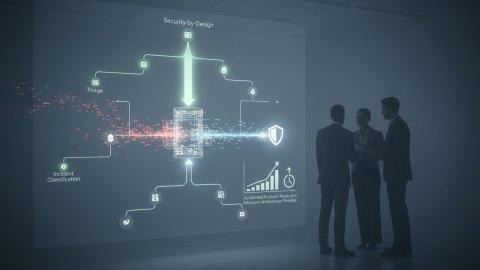

Threat Model Canvas – это визуальный инструмент, который помогает структурировать анализ угроз. Он состоит из нескольких ключевых элементов, каждый из которых фокусируется на определенном аспекте безопасности.

Допущения о безопасности: С чего Начинать?

Любой анализ безопасности начинается с определения допущений. Это – утверждения, которые считаются истинными на момент анализа. Важно четко их сформулировать, так как от них зависит вся дальнейшая работа. Примеры допущений для B2B интеграционного потока:

- Шифрование данных: Мы предполагаем, что все данные, передаваемые между системами, зашифрованы с использованием TLS 1.2 или выше.

- Аутентификация: Мы предполагаем, что все пользователи и системы, обращающиеся к API, проходят строгую аутентификацию, например, с использованием OAuth 2.0.

- Авторизация: Мы предполагаем, что у каждого пользователя/системы есть четко определенные права доступа, соответствующие принципу наименьших привилегий.

- Логирование и мониторинг: Мы предполагаем, что все значимые события в интеграционном потоке логируются и мониторятся для выявления аномалий и подозрительной активности.

- Безопасность инфраструктуры: Мы предполагаем, что используемая инфраструктура (серверы, сети) защищена от внешних атак и имеет актуальные обновления безопасности.

Важно помнить: допущения – это не гарантии. Их нужно регулярно пересматривать и проверять.

Векторы злоупотребления: Где Может Быть Слабое Звено?

После определения допущений переходим к анализу возможных векторов атак. Здесь важно мыслить как злоумышленник и рассматривать все возможные способы злоупотребления системой:

- Внедрение кода (SQL injection, XSS): Злоумышленник может попытаться внедрить вредоносный код через небезопасные входные данные.

- Атаки типа "отказ в обслуживании" (DoS/DDoS): Злоумышленник может попытаться перегрузить систему запросами, сделав ее недоступной для легитимных пользователей.

- Подмена идентификационных данных: Злоумышленник может попытаться выдать себя за другого пользователя или систему.

- Неавторизованный доступ к данным: Злоумышленник может попытаться получить доступ к данным, на которые у него нет прав.

- Атаки на middleware: Необходимо учитывать уязвимости в используемых интеграционных платформах и middleware.

Для каждого вектора атаки важно определить:

- Вероятность: Как часто может произойти атака?

- Ущерб: Какой ущерб может быть нанесен компании в случае успешной атаки?

Слои защиты: Как Минимизировать Риски?

Определив векторы атак, необходимо разработать слои защиты. Это – меры, которые помогают предотвратить или смягчить последствия атак. Я стараюсь руководствоваться принципом defence in depth, то есть использовать многоуровневую защиту, так чтобы прорыв одного слоя не приводил к компрометации всей системы. Вот несколько примеров слоев защиты для B2B интеграционного потока:

- Безопасность на уровне сети: Использование firewall, IDS/IPS для защиты от внешних атак.

- Безопасность на уровне приложений: Валидация входных данных, кодирование выходных данных, предотвращение SQL injection и XSS.

- Безопасность на уровне данных: Шифрование данных в состоянии покоя и при передаче, маскировка конфиденциальных данных.

- Аутентификация и авторизация: Строгая аутентификация с использованием многофакторной аутентификации (MFA), контроль доступа на основе ролей (RBAC).

- Мониторинг и логирование: Непрерывный мониторинг всех компонентов системы, анализ логов для выявления подозрительной активности.

- Регулярное тестирование на проникновение (Penetration Testing): Периодическое проведение тестов на проникновение для выявления новых уязвимостей.

Реализация: От Теории к Практике

Разработка слоев защиты – это только половина дела. Важно правильно их реализовать и поддерживать в актуальном состоянии. Я обычно рекомендую следующий подход:

- Автоматизация: Максимально автоматизируйте процессы безопасности, такие как сканирование на уязвимости, развертывание обновлений безопасности, мониторинг.

- Интеграция: Интегрируйте инструменты безопасности в CI/CD pipeline, чтобы выявлять уязвимости на ранних стадиях разработки.

- Обучение: Обучайте разработчиков и операторов основам безопасной разработки и эксплуатации.

- Регулярный аудит: Проводите регулярный аудит безопасности для выявления слабых мест и несоответствий.

Мини-кейс: В одной из компаний, с которой я работал, мы столкнулись с проблемой неавторизованного доступа к API. После анализа векторов атак мы внедрили многофакторную аутентификацию, ограничили доступ к API только с доверенных IP-адресов и усилили мониторинг трафика. Это позволило нам значительно снизить риск несанкционированного доступа.

Итог: Непрерывный Процесс

Threat modeling – это не разовая акция, а непрерывный процесс, который должен быть интегрирован в жизненный цикл разработки и эксплуатации. Важно регулярно пересматривать модель угроз, учитывая новые угрозы и изменения в системе. Правильно проведенный threat modeling позволяет значительно повысить безопасность B2B интеграционных потоков и защитить компанию от потенциальных рисков.

Надеюсь, этот playbook поможет вам в вашей работе. Помните, что безопасность – это общая ответственность, и только совместными усилиями мы можем создать действительно защищенные системы.

Для повышения эффективности мониторинга и оперативного управления B2B-системами, рекомендую ознакомиться с материалом о синтетическом мониторинге. Также, для более глубокого понимания возможностей защиты вашей инфраструктуры, изучите статью о проактивной архитектуре безопасности.

Если вам требуется профессиональная помощь в построении или аудите архитектуры ваших систем, не стесняйтесь обращаться за консультацией.

Связанные материалы

Детализация слоев защиты: Практические примеры и антипаттерны

Рассмотрим подробнее, как можно реализовать каждый из слоев защиты, и какие ошибки следует избегать:

Безопасность на уровне сети

- Практика: Использование firewall-а с настроенными правилами, разрешающими трафик только с известных IP-адресов партнеров. Внедрение IDS/IPS для обнаружения и предотвращения атак.

- Антипаттерн: Разрешение всего трафика с любых IP-адресов. Отсутствие мониторинга сетевой активности.

- Чеклист внедрения:

- Определите список доверенных IP-адресов партнеров.

- Настройте firewall для разрешения трафика только с этих адресов.

- Внедрите IDS/IPS и настройте его для обнаружения известных атак.

- Регулярно анализируйте логи firewall-а и IDS/IPS.

Безопасность на уровне приложений

- Практика: Валидация всех входных данных на соответствие ожиданиям (тип, длина, формат). Использование кодирования выходных данных для предотвращения XSS. Применение параметризованных запросов для предотвращения SQL injection.

- Антипаттерн: Доверие всем входным данным. Использование конкатенации строк для построения SQL-запросов.

- Пример внедрения валидации: Для поля "email" проверяем соответствие регулярному выражению, а также длину строки. Если данные не соответствуют, возвращаем ошибку.

Безопасность на уровне данных

- Практика: Шифрование конфиденциальных данных (например, номеров кредитных карт, персональных данных) в состоянии покоя (в базе данных) и при передаче (с использованием TLS). Маскировка конфиденциальных данных в логах и на экранах пользователей.

- Антипаттерн: Хранение конфиденциальных данных в открытом виде. Логирование конфиденциальных данных без маскировки.

- Пример внедрения шифрования: Использование AES-256 для шифрования данных в базе данных. Хранение ключей шифрования в HSM (Hardware Security Module).

Аутентификация и авторизация

- Практика: Использование многофакторной аутентификации (MFA) для всех пользователей. Контроль доступа на основе ролей (RBAC) с минимальными необходимыми привилегиями для каждой роли. Регулярная ротация ключей API.

- Антипаттерн: Использование слабых паролей. Предоставление пользователям избыточных прав доступа. Хранение ключей API в коде.

- Чеклист внедрения MFA:

- Выберите подходящий метод MFA (например, SMS, TOTP, аппаратный токен).

- Внедрите MFA для всех пользователей.

- Обучите пользователей использованию MFA.

- Мониторьте использование MFA и выявляйте подозрительную активность.

Мониторинг и логирование

- Практика: Сбор и анализ логов со всех компонентов системы. Настройка алертов для выявления подозрительной активности (например, множественные неудачные попытки входа, аномальный трафик). Использование SIEM (Security Information and Event Management) для корреляции событий безопасности.

- Антипаттерн: Отсутствие логирования. Игнорирование алертов безопасности.

- Пример настройки алертов: Создание алерта, срабатывающего при обнаружении более пяти неудачных попыток входа с одного IP-адреса в течение 5 минут.

Регулярное тестирование на проникновение

- Практика: Проведение тестов на проникновение (Penetration Testing) не реже одного раза в год. Привлечение внешних экспертов для тестирования. Устранение выявленных уязвимостей в кратчайшие сроки.

- Антипаттерн: Отсутствие тестов на проникновение. Игнорирование результатов тестирования.

Автоматизация Threat Modeling: Интеграция в CI/CD

Чтобы сделать threat modeling частью процесса разработки, необходимо интегрировать его в CI/CD pipeline. Вот как это можно сделать:

- Автоматическое сканирование кода на уязвимости: Используйте статические анализаторы кода, чтобы выявлять потенциальные уязвимости (SQL injection, XSS) на ранних стадиях разработки.

- Автоматическое тестирование безопасности API: Используйте инструменты для автоматического тестирования API на наличие уязвимостей (например, OWASP ZAP).

- Инфраструктура как код (IaC) и безопасность: При использовании IaC, убедитесь, что ваши шаблоны инфраструктуры соответствуют требованиям безопасности. Автоматически проверяйте конфигурации на соответствие политикам безопасности.

- Интеграция с системой отслеживания ошибок: Автоматически создавайте задачи в системе отслеживания ошибок для каждой найденной уязвимости.

- Автоматическая генерация отчетов: Автоматически генерируйте отчеты о состоянии безопасности системы.

Типичные ошибки при Threat Modeling

- Недостаточное вовлечение команды: Threat modeling должен быть коллективным усилием. Привлекайте к участию разработчиков, тестировщиков, операторов и бизнес-аналитиков.

- Фокус только на технических угрозах: Учитывайте также бизнес-риски, риски для репутации и риски, связанные с соответствием нормативным требованиям.

- Слишком сложная модель: Начните с простой модели и постепенно усложняйте ее.

- Забывание о модели после разработки: Регулярно пересматривайте модель угроз и обновляйте ее в соответствии с изменениями в системе и новыми обнаруженными угрозами.

- Отсутствие приоритезации: Определите приоритеты для каждой угрозы на основе вероятности и потенциального ущерба.

Помните: threat modeling – это инвестиция в безопасность вашего B2B интеграционного потока. Правильно проведенный threat modeling поможет вам выявлять и устранять уязвимости на ранних стадиях разработки, снижать риски и защищать вашу компанию от атак.