После рискованного запуска API или developer portal, особенно с интеграцией платежей, наступает период стабилизации. Цель - не только обеспечить бесперебойную работу, но и усилить security-позицию, сократить cloud-затраты, и подготовиться к enterprise-экспансии. Ключевой компонент - архитектура сверки платежей, построенная на принципах Zero-Trust.

В отличие от традиционных подходов, Zero-Trust предполагает, что ни один пользователь, устройство или API не должны автоматически доверяться, вне зависимости от их местоположения (внутри или вне сети). Это означает, что каждый запрос должен быть аутентифицирован, авторизован и постоянно верифицирован.

Комплаенс-ориентированный формат

Сверка платежей - это sensitive операция, влияющая напрямую на финансы и репутацию. Поэтому выбирая формат данных и хранения необходимо понимать:

- Что является регуляторным требованием?

- Какие Geo-правила необходимо соблюдать?

- Как организовать логирование, чтобы была возможность отследить происхождение и судьбу каждого платежа?

- Каким образом обеспечить готовность к аудиту?

Регуляторное требование

В зависимости от юрисдикции, в которой оперирует ваш бизнес, существуют различные регуляторные требования к обработке платежей. Это могут быть PCI DSS, GDPR, CCPA и другие. Необходимо учитывать эти требования при проектировании архитектуры сверки платежей, чтобы избежать штрафов и юридических проблем. Например в Европе GDPR обязывает хранить minimal required data, а в США очень трепетно относятся к защите персональных данных. Внедрение политик хранения данных, анонимизации и шифрования данных должно производится на уровне архитектуры.

Geo-правила

Geo-правила - это ограничения на обработку платежей в определенных географических регионах. Это может быть связано с санкциями, торговыми эмбарго или другими политическими факторами. Необходимо учитывать эти правила при проектировании архитектуры сверки платежей, чтобы избежать юридических проблем и репутационных рисков. Особенно важно помнить о Geo при использовании Geo-распределенных систем, как описано в статье DevOps для Geo-Распределенных Систем.

Логирование

Логирование - это запись всех действий, связанных с обработкой платежей. Это необходимо для аудита, отладки и предотвращения мошенничества. Необходимо тщательно продумать, какие данные необходимо логировать, как их хранить и как их анализировать. Особенно это важно, если вы используете Blue Team для реагирования на инциденты.

Логи должны включать:

- Идентификатор транзакции

- Время транзакции

- Сумму транзакции

- Валюту транзакции

- Идентификатор пользователя

- IP-адрес пользователя

- Geo-location пользователя (если доступно)

- Статус транзакции

- Сообщение об ошибке (если есть)

Готовность к аудиту

Готовность к аудиту - это способность быстро и эффективно предоставить все необходимые данные для проверки. Это требует наличия четкой документации, автоматизированных инструментов мониторинга и анализа, и хорошо обученного персонала. Важно настроить Аудит наблюдаемости, который позволяет оперативно собирать и анализировать данные о платежах.

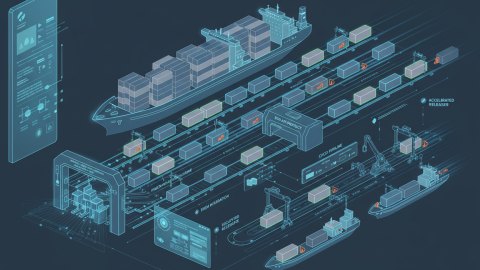

Архитектурные компоненты сверки платежей

- Шина данных: Kafka или аналогичная система для асинхронной передачи данных о платежах между сервисами.

- Сервис верификации платежей: отвечает за проверку статуса платежа в платежной системе.

- Сервис сверки: сопоставляет данные о платежах из разных источников (платежная система, CRM, бухгалтерия) и выявляет расхождения.

- Сервис уведомлений: отправляет уведомления о расхождениях ответственным лицам.

- Дашборд мониторинга: предоставляет визуальное представление о состоянии платежей и выявленных расхождениях.

Zero-Trust в архитектуре

Аутентификация и авторизация

Каждый сервис должен аутентифицировать и авторизовать каждый запрос. Используйте JSON Web Tokens (JWT) для передачи информации о пользователе и его правах. Применяйте принципы наименьших привилегий (least privilege) - предоставляйте сервисам только те права, которые им необходимы для выполнения своих задач.

Пример JWT:

{

"alg": "HS256",

"typ": "JWT"

}

.

{

"sub": "user123",

"name": "John Doe",

"admin": true

}

.

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c

Микросегментация

Разделите сеть на микросегменты, чтобы ограничить доступ сервисов друг к другу. Используйте сетевые политики (например, Kubernetes Network Policies) для управления трафиком между сегментами.

Шифрование данных

Шифруйте все sensitive данные как при передаче, так и при хранении. Используйте TLS для шифрования трафика между сервисами. Храните ключи шифрования в безопасном месте (например, в HashiCorp Vault).

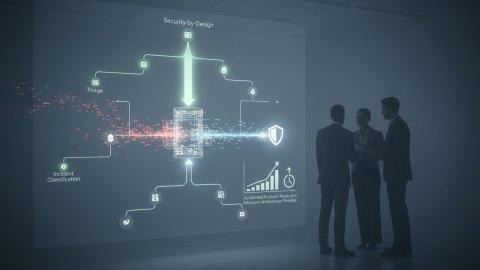

Непрерывный мониторинг и анализ

Собирайте логи со всех сервисов и анализируйте их на предмет аномалий. Используйте инструменты обнаружения вторжений (IDS) и системы управления событиями безопасности (SIEM) для выявления подозрительной активности.

Автоматизация реагирования на инциденты

Автоматизируйте процесс реагирования на инциденты. Используйте инструменты orchestration для автоматической изоляции скомпрометированных сервисов и восстановления системы.

Пример реализации (упрощенный)

Предположим, у нас есть API для пополнения баланса пользователя. Реализация Zero-Trust подхода может выглядеть следующим образом:

- Пользователь аутентифицируется через OAuth 2.0 и получает JWT.

- Клиентское приложение отправляет запрос на пополнение баланса, прикладывая JWT в заголовке Authorization.

- API Gateway верифицирует JWT и передает запрос на сервис пополнения баланса.

- Сервис пополнения баланса проверяет права пользователя (например, имеет ли он право пополнять баланс на указанную сумму).

- Сервис пополнения баланса отправляет запрос на платежную систему.

- Платежная система принимает платеж и возвращает статус транзакции.

- Сервис пополнения баланса обновляет баланс пользователя и логирует транзакцию.

Антипаттерны архитектуры сверки платежей

- Единая база данных для всех сервисов: это создает единую точку отказа и упрощает задачу злоумышленнику.

- Отсутствие аутентификации и авторизации: любой, кто имеет доступ к сети, может получить доступ к данным о платежах.

- Хранение ключей шифрования в коде: ключи могут быть легко украдены.

- Игнорирование логов: отсутствие анализа логов делает невозможным выявление аномалий.

- Ручное реагирование на инциденты: ручное реагирование занимает много времени и увеличивает риск ущерба.

Чек-лист: Zero-Trust для сверки платежей

- Внедрите строгую аутентификацию и авторизацию для всех сервисов и пользователей.

- Разделите сеть на микросегменты и управляйте трафиком между ними.

- Шифруйте все sensitive данные как при передаче, так и при хранении.

- Внедрите непрерывный мониторинг и анализ логов.

- Автоматизируйте процесс реагирования на инциденты.

- Регулярно проводите аудит безопасности системы.

Итог

Архитектура сверки платежей, построенная на принципах Zero-Trust, позволяет существенно усилить security-позицию, сократить cloud-затраты и подготовиться к enterprise-экспансии. Она требует более сложного проектирования и внедрения, но обеспечивает гораздо более высокий уровень безопасности и надежности.

Внедрение Zero-Trust не является разовым мероприятием, а требует постоянного мониторинга и адаптации к изменяющимся условиям. Но инвестиции в Zero-Trust окупаются сторицей, особенно в условиях растущих угроз кибербезопасности.

Не уверены, с чего начать? Обратитесь к нам за консультацией по построению безопасной и надежной архитектуры для вашего бизнеса.

Связанные материалы

Углубленный анализ архитектуры сверки платежей

Помимо базовых компонентов и принципов Zero-Trust, существует ряд дополнительных аспектов, которые необходимо учитывать при проектировании архитектуры сверки платежей.

Обработка исключений и повторных попыток

Сбои в платежных системах и сетях неизбежны. Важно предусмотреть механизмы обработки исключений и повторных попыток, чтобы обеспечить надежную сверку платежей.

Рекомендации:

- Используйте экспоненциальную задержку (exponential backoff) при повторных попытках.

- Ограничьте количество повторных попыток, чтобы избежать бесконечных циклов.

- Логируйте все ошибки и повторные попытки с подробной информацией.

- Реализуйте механизм Dead Letter Queue (DLQ) для обработки сообщений, которые не удалось обработать после нескольких попыток.

Оптимизация производительности

Сверка платежей может быть ресурсоемкой задачей, особенно при больших объемах транзакций. Важно оптимизировать производительность архитектуры, чтобы обеспечить своевременную сверку платежей.

Методы оптимизации:

- Используйте асинхронную обработку платежей.

- Внедрите кеширование для часто запрашиваемых данных.

- Распределите нагрузку между несколькими серверами.

- Оптимизируйте запросы к базам данных.

- Используйте сжатие данных для уменьшения сетевого трафика.

Соблюдение принципов idempotency

Idempotency гарантирует, что повторное выполнение одной и той же операции не приведет к нежелательным побочным эффектам. Это особенно важно для операций сверки и обновления статуса платежей.

Пример:

Предположим, сервис сверки получает сообщение об успешном платеже. Он обновляет статус платежа в базе данных. Однако, сообщение приходит повторно из-за проблем с сетью. Если сервис не является idempotent, статус платежа будет обновлен повторно, что может привести к неконсистентности данных. Чтобы этого избежать, сервис должен проверять, был ли статус платежа уже обновлен, и игнорировать повторное сообщение.

Расширенные стратегии Zero-Trust для сверки платежей

Рассмотрим прикладные стратегии Zero-Trust для усиления сверки платежей в динамичной среде.

Контекстная аутентификация

Учитывайте контекст запроса при аутентификации и авторизации. Контекст может включать:

- Местоположение пользователя.

- Время суток.

- Тип устройства.

- Сетевой адрес.

Если контекст запроса не соответствует ожидаемому, запрос должен быть отклонен или требовать дополнительной аутентификации (например, многофакторной аутентификации).

Анализ поведения пользователей и сервисов

Используйте машинное обучение для анализа поведения пользователей и сервисов. Выявляйте аномалии, которые могут указывать на компрометацию учетных записей или систем.

Примеры:

- Необычно большое количество запросов от определенного пользователя.

- Доступ к данным из необычного местоположения.

- Изменение конфигурации системы в нерабочее время.

Использование Immutable Infrastructure

Immutable Infrastructure подразумевает, что инфраструктура не изменяется после развертывания. Вместо изменения существующих серверов, новые серверы создаются с нуля. Это уменьшает поверхность атаки и упрощает процесс восстановления системы после инцидента.

Этапы внедрения:

- Создание образов серверов (например, с помощью Docker или Packer).

- Развертывание образов на новые серверы.

- Удаление старых серверов.

Практические советы по внедрению Zero-Trust в сверку платежей

- Начните с малого: не пытайтесь внедрить Zero-Trust сразу во всю систему. Начните с наиболее критичных компонентов (например, с сервиса, обрабатывающего платежные данные).

- Автоматизируйте все: автоматизируйте процессы аутентификации, авторизации, мониторинга и реагирования на инциденты.

- Обучите персонал: убедитесь, что ваш персонал понимает принципы Zero-Trust и умеет использовать соответствующие инструменты.

- Постоянно совершенствуйтесь: Zero-Trust - это не статичное состояние, а непрерывный процесс улучшения безопасности.

Zero-Trust и Developer Portal

Применительно к Developer Portal, Zero-Trust означает предоставление доступа к API только авторизованным разработчикам и приложениям. Важно внедрить следующие меры:

- Строгая аутентификация разработчиков: используйте OAuth 2.0 или OpenID Connect для аутентификации разработчиков.

- Контроль доступа к API: предоставьте разработчикам доступ только к тем API, которые им необходимы.

- Мониторинг использования API: отслеживайте, как разработчики используют API, и выявляйте аномалии.

- Ограничение скорости запросов (Rate Limiting): защитите API от перегрузки и злоупотреблений.

- Динамическое управление доступом: автоматически отзывайте доступ к API, если разработчик нарушает правила использования.

Заключение

Безопасность сверки платежей — это динамичная задача, требующая постоянного внимания и совершенствования. Архитектура, основанная на принципах Zero-Trust, предоставляет надежную основу для защиты от современных угроз. Комбинируя проверенные практики с инновационными подходами, можно создать гибкую и устойчивую систему, способную адаптироваться к изменяющимся условиям и обеспечивать безопасную обработку платежей.

Готовы вывести безопасность ваших платежей на новый уровень? Свяжитесь с нами, чтобы узнать больше о том, как мы можем помочь вам разработать и внедрить Zero-Trust архитектуру для вашей системы сверки платежей.