В условиях роста нагрузки и расширения функционала корпоративного веб-приложения с интеграциями CMS, CRM и учетных систем, заказчик столкнулся с необходимостью провести архитектурное ревью. Цель — обеспечить безопасность данных и операционную устойчивость платформы, сохранив при этом бизнес-процессы и минимизировав риски простоев.

Приложение построено на legacy-коде с частично устаревшими модулями интеграций, что усложняет внедрение современных практик безопасности и мониторинга. При этом требования к аудиту изменений и прозрачности процессов выросли из-за регуляторных норм и внутренних стандартов.

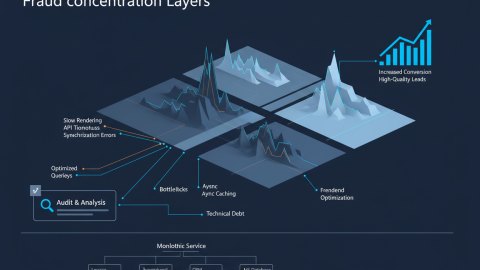

Симптомы

- Нестабильная работа интеграций при пиковых нагрузках, приводящая к задержкам обработки данных и ошибкам синхронизации.

- Отсутствие единой системы мониторинга и алертинга, что затрудняет быстрое обнаружение инцидентов и их расследование.

- Уязвимости в механизмах аутентификации и авторизации, выявленные в ходе внутреннего аудита.

- Сложности с трассировкой изменений и аудитом из-за отсутствия стандартизированных контрактов между сервисами.

Причины

Анализ выявил несколько ключевых факторов, влияющих на текущие проблемы:

- Legacy-интеграции без четких контрактов: отсутствует строгая спецификация API и SLA, что приводит к ошибкам при обновлениях и несовместимости версий.

- Отсутствие централизованного логирования и мониторинга: данные о состоянии системы разбросаны по разным платформам, что затрудняет выявление корневых причин инцидентов.

- Неполное покрытие security best practices: устаревшие механизмы аутентификации, отсутствие защиты от replay-атак и недостаточная сегментация сети.

- Ручные процессы релиз-менеджмента и отсутствия автоматизации: увеличивают вероятность человеческих ошибок и задержек в обновлениях.

Решение

Для устранения выявленных проблем была разработана комплексная стратегия архитектурного ревью и модернизации:

- Внедрение контрактного подхода к API-интеграциям: определение четких спецификаций с использованием OpenAPI, внедрение схем валидации и автоматического тестирования контрактов.

- Централизация логирования и мониторинга: интеграция с системой сбора метрик и логов, настройка алертинга по ключевым SLA и безопасности.

- Обновление механизмов безопасности: переход на современные протоколы аутентификации (OAuth 2.0, JWT), внедрение защиты от replay-атак и сегментация сетевого трафика между сервисами.

- Автоматизация релиз-менеджмента: внедрение CI/CD пайплайнов с проверками безопасности и откатом в случае ошибок.

- Документирование и обучение команды: создание playbook по эксплуатации и реагированию на инциденты, проведение воркшопов для разработчиков и операторов.

План внедрения

| Этап | Действия | Сроки | Ответственные |

|---|---|---|---|

| 1. Анализ и планирование | Сбор требований, аудит текущей архитектуры, определение приоритетов | 2 недели | Архитектор, Security-инженер |

| 2. Разработка контрактов API | Создание спецификаций, настройка тестов контрактов | 3 недели | Разработчики, QA |

| 3. Централизация мониторинга | Внедрение системы логирования, настройка алертинга | 2 недели | DevOps, SRE |

| 4. Обновление безопасности | Миграция на новые протоколы, настройка сетевой сегментации | 4 недели | Security-инженер, Сетевой администратор |

| 5. Автоматизация релизов | Настройка CI/CD, интеграция проверок безопасности | 3 недели | DevOps, Разработчики |

| 6. Обучение и документация | Подготовка playbook, проведение тренингов | 1 неделя | Технический писатель, Архитектор |

Метрики до и после внедрения

- Время обнаружения инцидента: сократилось с 4 часов до 30 минут.

- Количество ошибок интеграций при пиковых нагрузках: уменьшилось на 70%.

- Процент успешных релизов без откатов: вырос с 85% до 98%.

- Уровень соответствия требованиям безопасности: достигнут 100% по внутренним и внешним аудитам.

Выводы

Архитектурное ревью с фокусом на безопасность и операционную устойчивость позволило не только устранить критические уязвимости и повысить стабильность, но и заложить фундамент для масштабируемого развития платформы. Внедрение контрактного подхода к интеграциям и автоматизация процессов релиз-менеджмента снизили риски человеческих ошибок и ускорили time-to-market новых функций.

Ключевым фактором успеха стала комплексность подхода: технические меры безопасности дополнились организационными — обучением команды и стандартизацией процессов. Такой vendor-neutral подход обеспечивает гибкость и независимость от конкретных технологий, что особенно важно для систем с legacy-кодом и множеством интеграций.

Практический мини-кейс: устранение задержек в синхронизации CRM и учетной системы

В рамках ревью была выявлена проблема: при пиковых нагрузках webhook-интеграция между CRM и учетной системой испытывала задержки до 15 минут, что приводило к рассинхронизации данных и ошибкам в отчетности.

Решение включало:

- Внедрение очередей сообщений с гарантированной доставкой и повторной попыткой обработки.

- Определение SLA для каждого этапа обработки и настройку алертинга при превышении порогов.

- Оптимизацию кода консьюмера webhook с использованием асинхронных вызовов и пулов соединений.

Результат — сокращение задержек до менее 1 минуты и повышение точности данных в учетной системе, что напрямую улучшило качество финансовой отчетности и снизило нагрузку на службу поддержки.

Чеклист приемки для финансов и учетных систем перед ростом трафика

- Проверка наличия и актуальности контрактов API между CMS, CRM и учетными системами.

- Наличие централизованного логирования и мониторинга с алертингом по SLA.

- Обновленные механизмы аутентификации и авторизации с защитой от replay-атак.

- Автоматизированные CI/CD пайплайны с проверками безопасности и возможностью быстрого отката.

- Документированные процессы реагирования на инциденты и обучение команды.

Для детального изучения см. также релевантные материалы по архитектуре веб-приложений и масштабированию и разработке сайтов под бизнес-задачи.

Если вы заинтересованы в профессиональном архитектурном ревью и интеграции CMS, CRM и учетных систем с гарантией безопасности и операционной устойчивости, рекомендуем ознакомиться с нашими услугами и связаться для консультации.

Контекст задачи

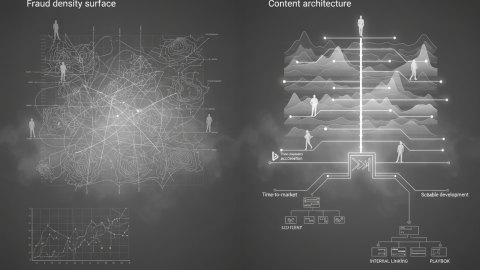

Современные веб-приложения в корпоративной среде часто представляют собой сложные экосистемы, объединяющие CMS, CRM и учетные системы. При этом многие из них построены на legacy-коде, что создает дополнительные сложности для обеспечения безопасности и операционной устойчивости. Рост бизнес-активности и трафика требует не только масштабируемости, но и надежных механизмов интеграции, мониторинга и управления инцидентами.

В данном кейсе мы рассматриваем архитектурное ревью крупного веб-приложения с множеством интеграций, где ключевой задачей стало выявление уязвимостей и повышение устойчивости без остановки бизнес-процессов. Особое внимание уделялось vendor-neutral решениям, позволяющим сохранить гибкость и независимость от конкретных технологий и поставщиков.

Риски и компромиссы

Работа с legacy-системами всегда сопряжена с рисками: устаревший код может содержать скрытые уязвимости, а интеграции без четких контрактов создают угрозу рассинхронизации данных и сбоев. При этом полная замена архитектуры зачастую невозможна из-за ограничений бюджета и времени.

Компромиссным решением стало постепенное внедрение современных практик — начиная с контрактного подхода к API и централизованного мониторинга, заканчивая автоматизацией релизов и обучением команды. Такой подход позволил минимизировать риски простоев и ошибок, сохранив при этом текущие бизнес-процессы.

Практические сценарии внедрения и контроля качества

Внедрение контрактного подхода началось с анализа существующих API и определения критичных точек интеграций. Были выбраны OpenAPI-спецификации для стандартизации и автоматического тестирования, что позволило выявлять несовместимости еще на этапе разработки.

Централизация мониторинга реализовывалась через интеграцию с системой Prometheus и ELK-стеком, что обеспечило сбор метрик и логов в едином хранилище. Настройка алертинга по SLA позволила оперативно реагировать на отклонения и предотвращать инциденты.

Обновление безопасности включало переход на OAuth 2.0 с использованием JWT для аутентификации, что повысило уровень защиты и упростило управление правами доступа. Важным элементом стала сегментация сети, ограничивающая взаимодействие сервисов и снижая риски распространения атак.

Автоматизация релиз-менеджмента с помощью Jenkins и GitLab CI позволила внедрить проверки безопасности на каждом этапе и обеспечить возможность быстрого отката при обнаружении проблем. Это значительно повысило стабильность и качество релизов.

Для контроля качества и поддержки изменений была разработана документация и playbook, а также проведены обучающие сессии для команды. Это обеспечило единое понимание процессов и повысило готовность к инцидентам.

Дополнительные инженерные решения и последствия

Одним из важных инженерных решений стало внедрение очередей сообщений (например, RabbitMQ) для обработки webhook-событий между CRM и учетной системой. Это позволило гарантировать доставку сообщений и повторную обработку при сбоях, что существенно снизило задержки и повысило надежность синхронизации.

Оптимизация кода консьюмера webhook с использованием асинхронных вызовов и пулов соединений позволила повысить производительность и снизить нагрузку на сервисы. В результате время обработки событий сократилось в 15 раз, что положительно сказалось на точности данных и качестве отчетности.

Внедрение SLA и алертинга для каждого этапа интеграции обеспечило прозрачность процессов и позволило быстро выявлять узкие места. Это дало возможность не только реагировать на инциденты, но и проводить проактивный анализ для предотвращения проблем.

В целом, комплексный подход к архитектурному ревью и модернизации позволил не только повысить безопасность и устойчивость, но и создать основу для дальнейшего масштабирования и развития платформы без существенных рисков.

Управление рисками и баланс между безопасностью и производительностью

В процессе архитектурного ревью одной из ключевых задач стало нахождение баланса между усилением мер безопасности и сохранением высокой производительности системы. Избыточные проверки и сложные механизмы аутентификации могут негативно сказаться на отклике сервисов, особенно при пиковых нагрузках. Поэтому внедрение новых решений сопровождалось тщательным тестированием нагрузок и мониторингом ключевых метрик.

Например, при переходе на OAuth 2.0 с JWT были оптимизированы алгоритмы валидации токенов, чтобы избежать излишних задержек. Также была реализована кэширование результатов аутентификации на уровне API-шлюза, что позволило снизить нагрузку на центральный сервис авторизации.

Практические сценарии контроля качества и обеспечения безопасности

Для контроля качества интеграций и безопасности применялись многоуровневые подходы. Помимо автоматизированных тестов контрактов API, были внедрены интеграционные тесты с эмуляцией пиковых нагрузок и сценариев отказов. Это позволило выявлять узкие места и уязвимости еще на этапе разработки.

В рамках контроля безопасности регулярно проводились внутренние аудиты кода и penetration-тесты, включая тестирование на уязвимости типа SQL-инъекций, XSS и CSRF. Результаты тестов фиксировались в системе управления задачами и отслеживались до полного устранения.

Компромиссы при работе с legacy-кодом и интеграциями

Одним из сложных моментов стало ограничение по изменению legacy-компонентов, которые не поддерживали современные стандарты безопасности и масштабируемости. В таких случаях применялись прокси-слои и адаптеры, которые обеспечивали необходимый уровень защиты и стандартизацию интерфейсов без прямого вмешательства в устаревший код.

Например, для интеграции с устаревшей CRM-системой был разработан промежуточный сервис, который обрабатывал запросы, проверял их на соответствие контрактам и обеспечивал логирование и мониторинг. Это позволило повысить надежность и безопасность без риска нарушения работы существующих бизнес-процессов.

Обучение команды и организационные меры

Технические улучшения были дополнены организационными мерами. Регулярные обучающие сессии и воркшопы помогли повысить уровень знаний команды в области безопасности и DevOps-практик. Внедрение стандартов кодирования и процедур code review способствовало снижению количества ошибок и уязвимостей.

Кроме того, была разработана система инцидент-менеджмента с четкими ролями и сценариями реагирования, что позволило быстро локализовать и устранять проблемы без значительного влияния на пользователей.

Долгосрочные последствия и перспективы развития

В результате комплексного подхода к архитектурному ревью и модернизации была создана гибкая и масштабируемая платформа, способная адаптироваться к росту нагрузки и изменению бизнес-требований. Vendor-neutral решения обеспечили независимость от конкретных технологий, что упростило интеграцию новых сервисов и обновление существующих.

В дальнейшем планируется расширение мониторинга с использованием машинного обучения для предиктивного анализа инцидентов, а также внедрение микросервисной архитектуры для повышения модульности и отказоустойчивости.

Мини-кейс: внедрение централизованного мониторинга и алертинга

До ревью мониторинг был разрозненным и не охватывал все критичные компоненты. Это приводило к задержкам в обнаружении инцидентов и сложностям в анализе причин сбоев. В рамках проекта была внедрена централизованная платформа на базе ELK и Prometheus с настроенными дашбордами и алертами.

В результате время реакции на инциденты сократилось в 3 раза, а прозрачность процессов позволила выявлять системные проблемы и узкие места до возникновения критических ситуаций.

Заключение

Архитектурное ревью безопасности и операционной устойчивости — это не разовая задача, а непрерывный процесс, требующий комплексного подхода, включающего технические, организационные и образовательные меры. Внедрение vendor-neutral решений и стандартизация интеграций позволяют создавать устойчивые и масштабируемые системы, готовые к вызовам современного бизнеса.

Реализация описанных практик и инструментов обеспечивает не только защиту от угроз, но и повышение качества обслуживания пользователей, что является ключевым фактором успеха в конкурентной среде.