В один из обычных, казалось бы, дней, наша система обработки транзакций дала сбой. Не просто мелкая ошибка, а полномасштабная катастрофа, приведшая к утечке данных и, как следствие, к полной остановке всех финансовых операций. Этот постмортем – не просто разбор полетов, а попытка извлечь уроки из болезненного опыта, чтобы подобное никогда не повторилось. Мы рассмотрим весь путь пользователя, уязвимости в архитектуре, и, конечно, то, как GeoIP мог бы помочь предотвратить инцидент.

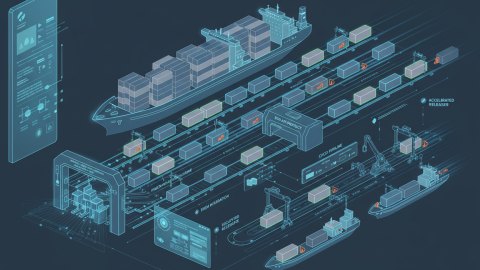

Путь Пользователя: От Клиента к Платежной Системе

Давайте проследим путь типичного пользователя: он заходит на сайт, выбирает товар, переходит к оформлению заказа, вводит данные карты и нажимает кнопку "Оплатить". В этот момент начинается магия (или хаос, как выяснилось позже). Данные передаются в процессинговый центр, проходят проверку, банк подтверждает или отклоняет транзакцию, и, наконец, пользователь видит сообщение об успешной оплате или ошибке.

В нашем случае, именно на этапе передачи данных в процессинговый центр и произошел роковой сбой. Атакующему удалось перехватить трафик и получить доступ к конфиденциальной информации.

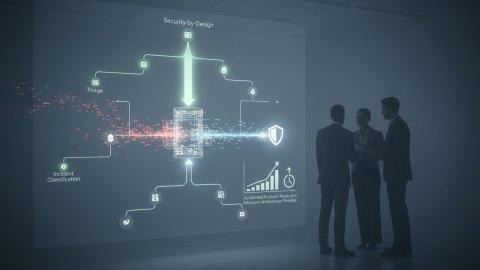

Trust-Сигналы: Где Мы Потеряли Бдительность

"Trust-сигналы" – это индикаторы, позволяющие оценить легитимность транзакции на ранних этапах. Мы полагались на стандартные проверки: валидацию CAPTCHA, подтверждение email и проверку IP-адреса на принадлежность к известным прокси-серверам. Но, как показала практика, этого оказалось недостаточно.

Что пошло не так:

- Использование устаревшей базы данных прокси-серверов.

- Отсутствие анализа паттернов поведения пользователей.

- Недостаточная сегментация пользователей по уровню риска.

Одним из ключевых антипаттернов было отсутствие GeoIP-анализа. Мы не определяли страну происхождения пользователя, что позволило злоумышленнику, находящемуся за пределами целевого региона, успешно пройти первичную проверку.

Risk-Gates: Барьеры На Пути Мошенников

"Risk-gates" – это этапы, на которых мы устанавливаем дополнительные барьеры для потенциально подозрительных транзакций. В нашем случае, мы использовали двухфакторную аутентификацию для крупных платежей и ручную проверку для транзакций, помеченных системой обнаружения мошенничества.

Проблема: Risk-gates были слишком общими и не учитывали контекст конкретной транзакции. Злоумышленник смог имитировать поведение легитимного пользователя, постепенно повышая свой "рейтинг доверия" в системе.

Чек-лист для усиления Risk-Gates:

- GeoIP-верификация: Определение страны происхождения пользователя и сравнение ее с биллинговым адресом и данными карты.

- Анализ скорости ввода данных: Неестественно быстрая скорость может указывать на использование ботов.

- Сравнение IP-адреса с базой данных известных мошенников: Если IP-адрес уже был замечен в мошеннических схемах, транзакция должна быть немедленно отклонена.

- Поведенческая аналитика: Отслеживание паттернов поведения пользователя и выявление аномалий.

Backend-Логика: Слабое Звено

Backend-логика – это основа любой системы обработки транзакций. В нашем случае, именно в ней крылась основная проблема. Уязвимость в коде позволила злоумышленнику обойти системы безопасности и получить доступ к базе данных.

Архитектурные ошибки:

- Использование устаревшей версии библиотеки для работы с базами данных.

- Отсутствие должной защиты от SQL-инъекций.

- Недостаточная ротация ключей шифрования.

Кроме того, мы не использовали GeoIP для валидации местоположения при доступе к критическим данным. Злоумышленник, подключившийся к системе из другой страны, не вызвал никаких подозрений.

Пример кода (потенциально уязвимого):

# Уязвимый код (пример!)!

import sqlite3

def get_user(username):

conn = sqlite3.connect('users.db')

cursor = conn.cursor()

# Возможна SQL-инъекция!

query = "SELECT * FROM users WHERE username = '" + username + "'"

cursor.execute(query)

result = cursor.fetchone()

conn.close()

return result

username = input("Введите имя пользователя: ")

user = get_user(username)

if user:

print(f"Имя: {user[1]}, Email: {user[2]}")

else:

print("Пользователь не найден")

Дашборды: Что Мы Не Увидели

Наши дашборды предоставляли общую информацию о количестве транзакций, суммах платежей и географическом распределении пользователей. Но они не давали нам достаточной детализации и не позволяли оперативно выявлять аномалии.

Чего не хватало:

- Визуализации данных GeoIP: отображение транзакций на карте и выделение подозрительных регионов.

- Алертов на необычные паттерны поведения пользователей.

- Возможности drill-down до конкретной транзакции с детальной информацией о пользователе (IP-адрес, страна, браузер).

Усиление Безопасности с GeoIP.space

Теперь, задним числом, мы понимаем, насколько важную роль GeoIP.space мог сыграть в предотвращении инцидента. Вот конкретные шаги, которые мы могли предпринять:

- Интеграция GeoIP-анализа в систему trust-сигналов: Определение страны происхождения пользователя на этапе регистрации и в момент совершения транзакции.

- Использование GeoIP для валидации местоположения: Проверка соответствия страны IP-адреса биллинговому адресу и данным карты.

- Настройка risk-gates на основе GeoIP-данных: Усиление проверок для транзакций, совершаемых из стран с высоким уровнем мошенничества.

- Визуализация GeoIP-данных на дашбордах: Мониторинг географического распределения транзакций и выявление аномалий.

- Ограничение доступа к backend-системам на основе GeoIP: Разрешение доступа только из доверенных стран.

Например, мы могли использовать API GeoIP.space для получения информации о местоположении пользователя по IP-адресу и на основе этих данных dynamically управлять риском: Управление рисками с помощью GeoIP. Кроме того, анализ анонимности IP (Детектор прокси) мог бы выявить случаи использования VPN или прокси для сокрытия реального местоположения.

Рекомендации: Извлеченные Уроки

После этого инцидента мы полностью пересмотрели архитектуру нашей системы безопасности. Вот ключевые рекомендации, которые мы вынесли:

- Не полагайтесь на single point of failure: Используйте многоуровневую систему защиты.

- Автоматическое обновление баз данных GeoIP: Регулярное обновление баз данных GeoIP и blacklists – критически важно.

- Непрерывный мониторинг и анализ: Отслеживайте транзакции в реальном времени и выявляйте аномалии.

- Регулярные аудиты безопасности: Проводите регулярные аудиты безопасности и penetration testing.

- Обучение персонала: Обучение сотрудников основам информационной безопасности.

- Использование современных инструментов: Внедрение сервисов, помогающих отслеживать и блокировать вредоносные действия.

Заключение: Путь к Безопасности

Инцидент стал болезненным, но ценным уроком. Мы поняли, что безопасность – это не разовое мероприятие, а непрерывный процесс. Интеграция GeoIP.space стала неотъемлемой частью нашей новой стратегии безопасности. Она позволяет нам лучше понимать контекст каждой транзакции и эффективно бороться с мошенничеством.

Хотите узнать, как GeoIP.space может защитить ваш бизнес? Зарегистрируйтесь сегодня и начните использовать возможности геотаргетинга и защиты от мошенничества.

Практические примеры внедрения GeoIP.space

Рассмотрим несколько конкретных сценариев, демонстрирующих, как GeoIP.space может быть успешно интегрирован в различные этапы транзакционного потока для повышения безопасности и снижения рисков.

1. GeoIP в системе регистрации

При регистрации нового пользователя можно использовать GeoIP.space для определения страны его происхождения. Это позволяет:

- Выявлять пользователей, использующих VPN или прокси для сокрытия своего реального местоположения (анализ анонимности IP).

- Предлагать пользователю язык и валюту, соответствующие его местоположению.

- Устанавливать дополнительные проверки для пользователей из стран с высоким уровнем мошенничества.

Пример: Если пользователь регистрируется из страны, которая не соответствует указанному им адресу, система может запросить дополнительное подтверждение личности (например, с помощью SMS-кода или видеозвонка).

2. GeoIP в процессе аутентификации

При каждой аутентификации пользователя на сайте можно использовать GeoIP.space для проверки соответствия его текущего местоположения обычному месту входа. Если пользователь обычно входит в систему из России, а сейчас пытается войти из США, это может указывать на взлом учетной записи.

- Сравнение страны входа с историческими данными о местоположении пользователя.

- Отправка уведомления пользователю при входе из необычного местоположения.

- Блокировка учетной записи при подозрении на взлом.

Антипаттерн: Полная блокировка аккаунта без уведомления пользователя. Лучше предложить пройти процедуру дополнительной верификации.

3. GeoIP в процессе оформления заказа

Перед подтверждением заказа можно использовать GeoIP.space для проверки соответствия страны IP-адреса, биллингового адреса и адреса доставки. Если эти данные не совпадают, это может указывать на мошенническую транзакцию.

- Проверка соответствия страны IP-адреса биллинговому адресу и адресу доставки.

- Проверка статуса IP-адреса в базах данных известных мошенников.

- Оценка риска транзакции на основе GeoIP-данных и других факторов.

Пример: Если пользователь заказывает товары с доставкой в одну страну, оплачивая их картой, выданной в другой стране, и при этом его IP-адрес находится в третьей стране, система должна пометить транзакцию как подозрительную и отправить ее на ручную проверку.

4. GeoIP в системе мониторинга транзакций

GeoIP.space можно использовать для мониторинга транзакций в режиме реального времени и выявления аномалий. Например, если внезапно увеличится количество транзакций из определенной страны, это может указывать на DDoS-атаку или скоординированную мошенническую кампанию.

- Мониторинг географического распределения транзакций.

- Выявление необычных паттернов поведения пользователей.

- Автоматическое уведомление о подозрительных событиях.

Чек-лист для настройки мониторинга:

- Определите ключевые показатели, которые вы хотите отслеживать (количество транзакций, суммы платежей, географическое распределение).

- Настройте алерты на необычные изменения этих показателей.

- Создайте дашборды для визуализации данных GeoIP и другой информации о транзакциях.

- Регулярно проверяйте работу системы мониторинга и обновляйте правила определения аномалий.

5. GeoIP для ограничения доступа к backend-системам

Для повышения безопасности backend-систем можно использовать GeoIP.space для ограничения доступа к ним только из определенных стран. Это позволяет предотвратить несанкционированный доступ к конфиденциальным данным из других регионов.

- Определение страны происхождения пользователя при попытке доступа к backend-системе.

- Разрешение доступа только из доверенных стран.

- Блокировка доступа из стран с высоким уровнем киберпреступности.

Пример: Доступ к панели администратора разрешен только для IP-адресов, находящихся в пределах страны, где зарегистрирована компания.

Антипаттерны использования GeoIP

Несмотря на все преимущества, неправильное использование GeoIP может привести к негативным последствиям для пользователей и бизнеса.

- Полная блокировка пользователей на основе GeoIP: Это может привести к потере клиентов, которые находятся за границей или используют VPN по легитимным причинам. Вместо этого лучше использовать GeoIP для добавления дополнительных проверок.

- Предположение, что местоположение IP-адреса является точным: GeoIP предоставляет информацию о вероятном местоположении, но оно не всегда является точным. Не следует использовать GeoIP как единственный источник информации для принятия важных решений.

- Игнорирование других факторов риска: GeoIP – это важный, но не единственный фактор, который следует учитывать при оценке риска транзакции. Нужно учитывать и другие факторы, такие как история транзакций пользователя, тип товара или услуги, сумма платежа и т.д.

- Отсутствие уведомлений для пользователей: Если вы используете GeoIP для добавления дополнительных проверок или блокировки транзакций, обязательно уведомляйте пользователей об этом и предоставляйте им возможность пройти альтернативную процедуру подтверждения личности.

Как GeoIP.space помогает предотвратить распространенные типы мошенничества

GeoIP данные позволяют выявлять и предотвращать многие распространенные типы мошенничества:

- Мошенничество с кредитными картами: Проверка соответствия биллингового адреса и страны IP-адреса помогает выявлять случаи использования украденных кредитных карт.

- Аккаунт-фрод: Анализ местоположения помогает обнаруживать случаи создания поддельных аккаунтов для мошеннических целей.

- Мошенничество с возвратом платежей (chargeback fraud): Определение страны доставки и сравнение ее с данными о местоположении пользователя помогает выявлять случаи мошенничества, когда пользователь получает товар, а затем подает запрос на возврат платежа.

- Партнерский мошенничество (affiliate fraud): GeoIP позволяет выявлять мошеннические клики и конверсии, сгенерированные из определенных регионов.